Den definitive guiden til skjemabasert autentisering av nettsteder

Skjemabasert autentisering for nettsteder

Vi mener at Stack Overflow ikke bare bør være en ressurs for veldig spesifikke tekniske spørsmål, men også for generelle retningslinjer for hvordan man løser varianter av vanlige problemer. "Skjemabasert autentisering for nettsteder" bør være et fint tema for et slikt eksperiment.

Det bør omfatte emner som f.eks:

- Hvordan logge inn

- Hvordan logge ut

- Hvordan forbli innlogget

- Håndtering av informasjonskapsler (inkludert anbefalte innstillinger)

- SSL/HTTPS-kryptering

- Hvordan lagre passord

- Bruk av hemmelige spørsmål

- Funksjonalitet for glemt brukernavn/passord

- Bruk av nonces for å forhindre cross-site request forgeries (CSRF)

- OpenID

- Avkrysningsboks for "Husk meg

- Nettleserens automatiske utfylling av brukernavn og passord

- Hemmelige nettadresser (offentlige URL beskyttet av digest)

- Kontroll av passordets styrke

- Validering av e-post

- og mye mer om skjemabasert autentisering ...

Det bør ikke inneholde ting som:

- Roller og autorisasjon

- HTTP-grunnleggende autentisering

Vennligst hjelp oss ved å:

- Foreslå underemner

- Sende inn gode artikler om dette emnet

- Redigere det offisielle svaret

DEL I: Hvordan logge inn

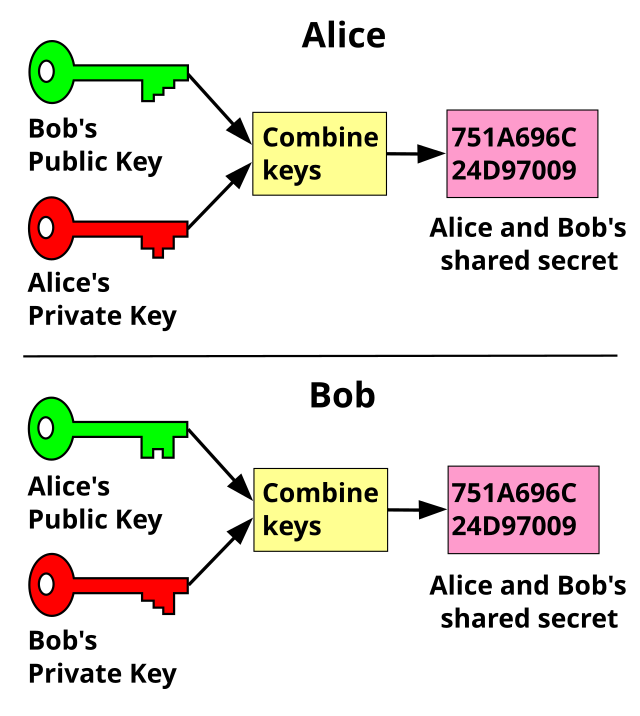

Vi antar at du allerede vet hvordan du bygger et HTML-skjema for innlogging og passord som sender verdiene til et skript på serversiden for autentisering. Avsnittene nedenfor tar for seg mønstre for god praktisk autentisering, og hvordan du unngår de vanligste sikkerhetsfallgruvene. Til HTTPS eller ikke til HTTPS? Med mindre tilkoblingen allerede er sikker (dvs. tunnelert gjennom HTTPS ved hjelp av SSL/TLS), sendes verdiene i innloggingsskjemaet i klartekst, noe som gjør at alle som avlytter linjen mellom nettleseren og webserveren, kan lese innloggingene underveis. Denne typen avlytting gjøres rutinemessig av myndigheter, men generelt vil vi ikke ta for oss "eide" ledninger annet enn å si dette: Bare bruk HTTPS. Den eneste praktiske* måten å beskytte seg mot avlytting/pakkesniffing under pålogging er å bruke HTTPS eller en annen sertifikatbasert krypteringsmetode (for eksempel TLS) eller en velprøvd og testet challenge-response-metode (for eksempel Diffie-Hellman-basert SRP). Alle andre metoder kan enkelt omgås av en avlyttingsangriper. Hvis du er villig til å være litt upraktisk, kan du selvfølgelig også bruke en form for tofaktorautentisering (f.eks. Google Authenticator-appen, en fysisk kodebok eller en RSA-nøkkelgenerator-dongle). Hvis dette brukes riktig, kan det fungere selv med en usikret tilkobling, men det er vanskelig å forestille seg at en utvikler er villig til å implementere tofaktorautentisering, men ikke SSL. (Ikke) rull din egen JavaScript-kryptering/hashing. På grunn av de antatte (men nå unngåelige) kostnadene og tekniske vanskelighetene med å sette opp et SSL-sertifikat på nettstedet ditt, er noen utviklere fristet til å lage sine egne hashing- eller krypteringsordninger i nettleseren for å unngå å sende innlogginger i klartekst over en usikret linje. Selv om dette er en edel tanke, er det i bunn og grunn ubrukelig (og kan være en sikkerhetsfeil) med mindre det kombineres med noe av det ovennevnte - det vil si enten å sikre linjen med sterk kryptering eller å bruke en velprøvd challenge-response-mekanisme (hvis du ikke vet hva det er, skal du bare vite at det er et av de vanskeligste å bevise, vanskeligste å designe og vanskeligste å implementere konseptene innen digital sikkerhet). Selv om det er sant at hashing av passordet kan være effektivt mot passordavsløring, er det sårbart for replay-angrep, Man-In-The-Middle-angrep/kapring (hvis en angriper kan injisere noen bytes i den usikrede HTML-siden din før den når nettleseren din, kan de ganske enkelt kommentere ut hashing i JavaScript), eller brute-force-angrep (siden du gir angriperen både brukernavn, salt og hashet passord). CAPTCHAS mot menneskeheten. CAPTCHA er ment å avverge én spesifikk kategori av angrep: automatiserte ordbok/brute force trial-and-error-angrep uten menneskelig betjening. Det er ingen tvil om at dette er en reell trussel, men det finnes måter å håndtere den sømløst på som ikke krever CAPTCHA, spesielt riktig utformede innloggingsbegrensningsordninger på serversiden - vi diskuterer disse senere. Vær klar over at CAPTCHA-implementeringer ikke er skapt like; de er ofte ikke løsbare for mennesker, de fleste av dem er faktisk ineffektive mot roboter, alle er ineffektive mot billig arbeidskraft fra den tredje verden (ifølge OWASP er den nåværende sweatshop-prisen 12 dollar per 500 tester), og noen implementeringer kan være teknisk ulovlige i enkelte land (se OWASP Authentication Cheat Sheet). Hvis du må bruke en CAPTCHA, bør du bruke Googles reCAPTCHA, siden den per definisjon er OCR-hard (siden den bruker allerede OCR-misklassifiserte bokskanninger) og prøver veldig hardt å være brukervennlig. Personlig synes jeg at CAPTCHAS er irriterende, og bruker dem bare som en siste utvei når en bruker har mislyktes med å logge inn flere ganger og forsinkelsene er maksimale. Dette skjer sjelden nok til at det er akseptabelt, og det styrker systemet som helhet. Lagring av passord/verifisering av pålogginger. Dette er kanskje endelig allmennkunnskap etter alle de mye omtalte hackene og lekkasjene av brukerdata vi har sett de siste årene, men det må sies: Ikke lagre passord i klartekst i databasen din. Brukerdatabaser blir rutinemessig hacket, lekket eller stjålet ved hjelp av SQL-injeksjon, og hvis du lagrer passord i klartekst, er det slutt på innloggingssikkerheten. Så hvis du ikke kan lagre passordet, hvordan kontrollerer du at kombinasjonen av innlogging og passord som POSTES fra innloggingsskjemaet, er korrekt? Svaret er hashing ved hjelp av en key derivation function. Hver gang en ny bruker opprettes eller et passord endres, tar du passordet og kjører det gjennom en KDF, for eksempel Argon2, bcrypt, scrypt eller PBKDF2, og gjør klartekstpassordet ("correcthorsebatterystaple") om til en lang, tilfeldig streng, som er mye tryggere å lagre i databasen. For å verifisere en pålogging kjører du den samme hash-funksjonen på passordet, denne gangen med saltet, og sammenligner den resulterende hash-strengen med verdien som er lagret i databasen. Argon2, bcrypt og scrypt lagrer allerede saltet sammen med hashen. Se denne artikkelen på sec.stackexchange for mer detaljert informasjon. Grunnen til at et salt brukes, er at hashing i seg selv ikke er tilstrekkelig - du må legge til et såkalt 'salt' for å beskytte hashen mot rainbow tables. Et salt forhindrer effektivt at to passord som er nøyaktig like, lagres som samme hashverdi, og forhindrer dermed at hele databasen skannes i én kjøring hvis en angriper utfører et angrep for å gjette passord. En kryptografisk hash bør ikke brukes til lagring av passord fordi brukervalgte passord ikke er sterke nok (dvs. vanligvis ikke inneholder nok entropi), og en angriper som har tilgang til hashverdiene, kan gjette seg frem til et passord på relativt kort tid. Dette er grunnen til at KDF-er brukes - disse "strekker ut nøkkelen", noe som betyr at hver gang en angriper gjetter et passord, gjentas hash-algoritmen flere ganger, for eksempel 10 000 ganger, noe som gjør at angriperen gjetter passordet 10 000 ganger langsommere. Sesjonsdata - "Du er logget inn som Spiderman69". Når serveren har verifisert påloggingen og passordet mot brukerdatabasen og funnet en match, må systemet huske at nettleseren er autentisert. Denne informasjonen skal bare lagres på serversiden i øktdataene. Hvis du ikke er kjent med øktdata, kan du lese om hvordan det fungerer: En enkelt tilfeldig generert streng lagres i en informasjonskapsel som utløper, og brukes til å referere til en samling data - øktdataene - som lagres på serveren. Hvis du bruker et MVC-rammeverk, er dette utvilsomt allerede håndtert. Hvis det i det hele tatt er mulig, må du sørge for at øktinformasjonskapselen har sikkerhets- og HTTP Only-flagg når den sendes til nettleseren. HttpOnly-flagget gir en viss beskyttelse mot at informasjonskapselen leses gjennom XSS-angrep. Det sikre flagget sørger for at informasjonskapselen bare sendes tilbake via HTTPS, og beskytter derfor mot angrep fra nettverkssniffing. Verdien av informasjonskapselen skal ikke være forutsigbar. Hvis det vises en informasjonskapsel som refererer til en ikke-eksisterende økt, bør verdien erstattes umiddelbart for å forhindre øktfiksering.

DEL II: Hvordan forbli pålogget - den beryktede avmerkingsboksen "Husk meg"

Vedvarende påloggingsinformasjonskapsler ("husk meg" funksjonalitet) er en faresone; på den ene siden er de like sikre som vanlige pålogginger når brukerne forstår hvordan de skal håndteres, og på den andre siden utgjør de en enorm sikkerhetsrisiko i hendene på uforsiktige brukere, som kan bruke dem på offentlige datamaskiner og glemme å logge ut, og som kanskje ikke vet hva informasjonskapsler er eller hvordan de skal slettes. Personlig liker jeg faste innlogginger for de nettstedene jeg besøker regelmessig, men jeg vet hvordan jeg skal håndtere dem på en sikker måte. Hvis du er sikker på at brukerne dine vet det samme, kan du bruke faste innlogginger med god samvittighet. Hvis ikke - ja, da kan du kanskje mene at brukere som er uforsiktige med påloggingsinformasjonen sin, selv er skyld i at de blir hacket. Det er jo ikke slik at vi går hjem til brukerne våre og river av dem alle Post-It-lappene med passord som de har hengt opp på kanten av skjermen. Noen systemer har selvsagt ikke råd til at noen kontoer blir hacket, og i slike systemer kan det ikke forsvares å ha vedvarende pålogginger. **Hvis du bestemmer deg for å implementere permanente påloggingscookies, gjør du det på følgende måte

- Ta deg først tid til å lese Paragon Initiative's artikkel om emnet. Det er mange elementer som må være på plass, og artikkelen gjør en god jobb med å forklare hvert enkelt.

- Og bare for å gjenta en av de vanligste fallgruvene: LAGR IKKE DEN PERSISTENTE INNLOGGINGSTOKENEN (TOKEN) I DATABASEN DIN, KUN EN HASH AV DEN! Innloggingstokenet er passord-ekvivalent, så hvis en angriper får tak i databasen din, kan de bruke tokens til å logge inn på en hvilken som helst konto, akkurat som om de var kombinasjoner av innlogging og passord i klartekst. Derfor bør du bruke hashing (ifølge https://security.stackexchange.com/a/63438/5002 er en svak hash helt grei til dette formålet) når du lagrer vedvarende innloggingstokener.

DEL III: Bruk av hemmelige spørsmål

**Ikke implementer "hemmelige spørsmål". Funksjonen "hemmelige spørsmål" er et sikkerhetsmessig anti-mønster. Les artikkelen fra lenke nummer 4 på MÅ-LES-listen. Det kan du spørre Sarah Palin om, etter at Yahoo! e-postkontoen hennes ble hacket under en tidligere presidentvalgkamp fordi svaret på sikkerhetsspørsmålet hennes var ... "Wasilla High School"! Selv med brukerspesifiserte spørsmål er det svært sannsynlig at de fleste brukere vil velge enten eller:

- Et 'standard' hemmelig spørsmål som mors pikenavn eller favorittkjæledyr.

- En enkel trivialitet som hvem som helst kan hente fra bloggen, LinkedIn-profilen eller lignende

- Et spørsmål som er enklere å svare på enn å gjette passordet. Som, for alle gode passord, er alle spørsmål du kan tenke deg.

**For å oppsummere: Sikkerhetsspørsmål er i seg selv usikre i praktisk talt alle former og varianter, og bør ikke brukes i et autentiseringsopplegg uansett årsak.

Den egentlige grunnen til at sikkerhetsspørsmål i det hele tatt eksisterer i naturen, er at de på en praktisk måte sparer kostnadene ved noen få supportsamtaler fra brukere som ikke får tilgang til e-posten sin for å få en reaktiveringskode. Dette på bekostning av sikkerheten og Sarah Palins omdømme. Er det verdt det? Sannsynligvis ikke.

DEL IV: Funksjonalitet for glemt passord

Jeg har allerede nevnt hvorfor du aldri bør bruke sikkerhetsspørsmål for å håndtere glemte/tapte brukerpassord; det sier seg også selv at du aldri bør sende brukerne deres faktiske passord via e-post. Det er minst to andre altfor vanlige fallgruver å unngå på dette området:

- Ikke resett et glemt passord til et autogenerert sterkt passord - slike passord er notorisk vanskelige å huske, noe som betyr at brukeren enten må endre det eller skrive det ned - for eksempel på en knallgul Post-It på kanten av skjermen. I stedet for å angi et nytt passord, kan du la brukerne velge et nytt med en gang - noe de uansett vil gjøre. (Et unntak fra dette kan være hvis alle brukerne bruker en passordbehandler til å lagre/administrere passord som det normalt ville være umulig å huske uten å skrive det ned).

- Hash alltid den tapte passordkoden/token i databasen. **Denne koden er et annet eksempel på en passord-ekvivalent, så den MÅ hashes i tilfelle en angriper skulle få tak i databasen din. Når du blir bedt om en tapt passordkode, sender du koden i klartekst til brukerens e-postadresse, hasher den, lagrer hashen i databasen - og kaster originalen*. Akkurat som med et passord eller et permanent påloggingstoken.

En siste merknad: Sørg alltid for at grensesnittet du bruker for å legge inn den tapte passordkoden er minst like sikkert som selve innloggingsskjemaet, ellers vil en angriper ganske enkelt bruke dette for å få tilgang i stedet. En god start er å sørge for at du genererer svært lange 'tapte passordkoder' (for eksempel 16 alfanumeriske tegn som skiller mellom store og små bokstaver), men du bør vurdere å legge til den samme strupingen som du gjør for selve innloggingsskjemaet.

DEL V: Sjekke passordets styrke

Først bør du lese denne lille artikkelen for å få en realitetssjekk: De 500 vanligste passordene. Ok, listen er kanskje ikke den kanoniske listen over de vanligste passordene på noen systemer noen steder noensinne, men den gir en god indikasjon på hvor dårlig folk velger passord når det ikke finnes noen håndhevede retningslinjer. I tillegg ser listen skremmende lik ut når du sammenligner den med offentlig tilgjengelige analyser av nylig stjålne passord. Så..: Uten minimumskrav til passordstyrke bruker 2 % av brukerne et av de 20 vanligste passordene. Det betyr at hvis en angriper bare får 20 forsøk, vil 1 av 50 kontoer på nettstedet ditt kunne knekkes. For å hindre dette må man beregne entropien til et passord og deretter bruke en terskelverdi. National Institute of Standards and Technology (NIST) Special Publication 800-63 har et sett med svært gode forslag. Når dette kombineres med en analyse av ordbok og tastaturoppsett (for eksempel 'qwertyuiop' er et dårlig passord), kan det avvise 99 % av alle dårlig valgte passord på et nivå på 18 bits entropi. Å bare beregne passordstyrken og vise en visuell styrkemåler til brukeren er bra, men ikke tilstrekkelig. Hvis det ikke håndheves, vil mange brukere sannsynligvis ignorere det. Randall Munroe's Password Strength xkcd anbefales på det sterkeste for et forfriskende syn på brukervennligheten til passord med høy entropi. Bruk Troy Hunt's Have I Been Pwned API til å sjekke brukernes passord mot passord som er kompromittert i offentlige datainnbrudd.

DEL VI: Mye mer - eller: Forebygging av raske innloggingsforsøk

Ta først en titt på tallene: Passordgjenopprettingshastigheter - Hvor lenge vil passordet ditt holde seg. Hvis du ikke har tid til å se gjennom tabellene i den lenken, finner du en liste over dem her:

- Det tar nesten ingen tid å knekke et svakt passord, selv om du knekker det med en kuleramme.

- Det tar nesten ingen tid å knekke et alfanumerisk passord på 9 tegn hvis det er case insensitive.

- Det tar nesten ingen tid å knekke et komplisert passord med symboler og bokstaver og tall og store og små bokstaver hvis det er mindre enn 8 tegn langt (en stasjonær PC kan gjennomsøke hele tasteområdet opp til 7 tegn i løpet av dager eller timer).

- *Det vil imidlertid ta uforholdsmessig lang tid å knekke selv et passord på 6 tegn, hvis du var begrenset til ett forsøk i sekundet! Så hva kan vi lære av disse tallene? Vel, mye, men vi kan fokusere på det viktigste: det faktum at det ikke er så vanskelig å forhindre et stort antall påloggingsforsøk i rask rekkefølge (dvs. brute force-angrep). Men å forhindre det riktig er ikke så enkelt som det ser ut til. Generelt sett har du tre muligheter som alle er effektive mot brute-force-angrep (og ordbokangrep, men siden du allerede har retningslinjer for sterke passord, bør ikke dette være noe problem):

- Presentere en CAPTCHA etter N mislykkede forsøk (irriterende som faen og ofte ineffektivt - men jeg gjentar meg selv her).

- Låse kontoer** og kreve e-postbekreftelse etter N mislykkede forsøk (dette er et DoS-angrep som bare venter på å skje).

- Og til slutt login throttling: det vil si å sette en tidsforsinkelse mellom forsøkene etter N mislykkede forsøk (ja, DoS-angrep er fortsatt mulig, men de er i det minste langt mindre sannsynlige og mye mer kompliserte å gjennomføre). Beste praksis nr. 1: En kort tidsforsinkelse som øker med antall mislykkede forsøk, f.eks:

- 1 mislykket forsøk = ingen forsinkelse

- 2 mislykkede forsøk = 2 sekunders forsinkelse

- 3 mislykkede forsøk = 4 sekunders forsinkelse

- 4 mislykkede forsøk = 8 sekunders forsinkelse

- 5 mislykkede forsøk = 16 sekunders forsinkelse

- osv. DoS-angrep på dette skjemaet vil være svært upraktisk, siden den resulterende lockout-tiden er litt større enn summen av de tidligere lockout-tidene. For å klargjøre: Forsinkelsen er ikke en forsinkelse før svaret returneres til nettleseren. Det er mer som en tidsavbruddsperiode eller en ildfast periode der påloggingsforsøk til en bestemt konto eller fra en bestemt IP-adresse ikke vil bli akseptert eller evaluert i det hele tatt. Det vil si at korrekt påloggingsinformasjon ikke vil føre til vellykket pålogging, og feil påloggingsinformasjon vil ikke utløse en forsinkelse. Beste praksis nr. 2: En middels lang forsinkelse som trer i kraft etter N mislykkede forsøk, f.eks:

- 1-4 mislykkede forsøk = ingen forsinkelse

- 5 mislykkede forsøk = 15-30 minutters forsinkelse DoS-angrep på denne ordningen vil være ganske upraktisk, men absolutt gjennomførbart. Det kan også være relevant å merke seg at en så lang forsinkelse kan være svært irriterende for en legitim bruker. Glemsomme brukere vil ikke like deg. Beste praksis nr. 3: Kombinere de to tilnærmingene - enten en fast, kort tidsforsinkelse som trer i kraft etter N mislykkede forsøk, f.eks:

- 1-4 mislykkede forsøk = ingen forsinkelse

- 5+ mislykkede forsøk = 20 sekunders forsinkelse Eller en økende forsinkelse med en fast øvre grense, f.eks:

- 1 mislykket forsøk = 5 sekunders forsinkelse

- 2 mislykkede forsøk = 15 sekunders forsinkelse

- 3+ mislykkede forsøk = 45 sekunders forsinkelse

Dette siste opplegget er hentet fra OWASPs forslag til beste praksis (lenke 1 fra MÅ-LES-listen) og bør betraktes som beste praksis, selv om det riktignok er noe restriktivt.

Som en tommelfingerregel vil jeg imidlertid si: Jo sterkere passordpolicyen din er, desto mindre trenger du å plage brukerne med forsinkelser. Hvis du krever sterke (store og små bokstaver + obligatoriske tall og symboler) passord på 9+ tegn, kan du gi brukerne 2-4 ikke-forsinkede passordforsøk før du aktiverer strupingen.

DoS-angrep mot denne siste innloggingsbegrensningen vil være svært upraktisk. Og som en siste finesse kan du alltid tillate vedvarende pålogginger (informasjonskapsler) (og/eller et CAPTCHA-verifisert påloggingsskjema), slik at legitime brukere ikke engang blir forsinket mens angrepet pågår. På den måten blir det svært upraktiske DoS-angrepet et ekstremt upraktisk angrep.

I tillegg er det fornuftig å gjøre en mer aggressiv struping på administratorkontoer, siden det er de mest attraktive inngangspunktene.

DEL VII: Distribuerte brute force-angrep

Mer avanserte angripere vil for øvrig forsøke å omgå innloggingsbegrensningen ved å spre aktivitetene sine:

- Distribuere innloggingsforsøkene på et botnet for å unngå at IP-adresser flagges.

- I stedet for å velge én bruker og prøve de 50 000 vanligste passordene (noe de ikke kan på grunn av vår struping), vil de velge DET vanligste passordet og prøve det mot 50 000 brukere i stedet. På den måten omgår de ikke bare tiltak som CAPTCHA og innloggingsbegrensninger, men øker også sjansen for å lykkes, siden det vanligste passordet nummer 1 er langt mer sannsynlig enn nummer 49.995.

- Å spre påloggingsforespørslene for hver brukerkonto med f.eks. 30 sekunders mellomrom for å snike seg under radaren.

Den beste fremgangsmåten er å registrere antall mislykkede pålogginger for hele systemet og bruke et løpende gjennomsnitt av frekvensen av mislykkede pålogginger som grunnlag for en øvre grense som du deretter pålegger alle brukere.

For abstrakt? La meg omformulere:

La oss si at nettstedet ditt har hatt et gjennomsnitt på 120 dårlige innlogginger per dag de siste tre månedene. Hvis du bruker dette (løpende gjennomsnitt), kan systemet ditt sette den globale grensen til tre ganger dette - dvs. 360 mislykkede forsøk i løpet av 24 timer. Hvis det totale antallet mislykkede forsøk på tvers av alle kontoer overstiger dette antallet i løpet av én dag (eller enda bedre, overvåke akselerasjonshastigheten og utløse en beregnet terskel), aktiverer det systemomfattende innloggingsbegrensning - noe som betyr korte forsinkelser for ALLE brukere (fortsatt med unntak av cookie-pålogginger og/eller CAPTCHA-pålogginger).

Jeg la også ut et spørsmål med flere detaljer og en veldig god diskusjon om hvordan man unngår vanskelige pitfals for å avverge distribuerte brute force-angrep

DEL VIII: Tofaktorautentisering og autentiseringsleverandører

Legitimasjon kan komme på avveie, enten det er ved å bli utnyttet, ved at passord skrives ned og mistes, ved at bærbare datamaskiner med nøkler blir stjålet, eller ved at brukere logger seg inn på phishing-sider. Innlogginger kan beskyttes ytterligere med tofaktorautentisering, som bruker faktorer utenfor båndet, for eksempel engangskoder som mottas via en telefonsamtale, SMS-melding, app eller dongle. Flere leverandører tilbyr tjenester for tofaktorautentisering. Autentiseringen kan delegeres fullstendig til en tjeneste for enkel pålogging, der en annen leverandør håndterer innsamlingen av legitimasjon. Dermed overlates problemet til en pålitelig tredjepart. Google og Twitter tilbyr begge standardbaserte SSO-tjenester, mens Facebook har en lignende proprietær løsning.

MÅ-LES-LENKER om webautentisering

- OWASP Guide To Authentication / OWASP Authentication Cheat Sheet.

- Dos and Don'ts of Client Authentication on the Web (svært lesverdig forskningsartikkel fra MIT).

- Wikipedia: HTTP-informasjonskapsel

- Spørsmål om personlig kunnskap for fallback-autentisering: Security questions in the era of Facebook (svært lesverdig forskningsartikkel fra Berkeley).

Definitiv artikkel

Sende legitimasjon

Den eneste praktiske måten å sende legitimasjon 100 % sikkert på, er å bruke SSL. Det er ikke sikkert å bruke JavaScript til å hashe passordet. Vanlige fallgruver ved hashing av passord på klientsiden:

- Hvis forbindelsen mellom klienten og serveren er ukryptert, er alt du gjør sårbart for man-in-the-middle-angrep. En angriper kan erstatte det innkommende javascriptet for å bryte hashingen eller sende all legitimasjon til serveren, de kan lytte til klientens svar og utgi seg for å være brukeren, osv. osv. SSL med pålitelige sertifikatutstedere er utviklet for å forhindre MitM-angrep.

- Det hashede passordet som mottas av serveren, er mindre sikkert hvis du ikke gjør ekstra, overflødig arbeid på serveren.

Det finnes en annen sikker metode som kalles SRP, men den er patentert (selv om den er fritt lisensiert) og det finnes få gode implementeringer.

Lagring av passord

Du må aldri lagre passord i klartekst i databasen. Ikke engang hvis du ikke bryr deg om sikkerheten på ditt eget nettsted. Anta at noen av brukerne dine vil gjenbruke passordet til nettbankkontoen sin. Så lagre det hashede passordet og kast originalen. Og sørg for at passordet ikke vises i tilgangslogger eller applikasjonslogger. OWASP anbefaler bruk av Argon2 som førstevalg for nye applikasjoner. Hvis dette ikke er tilgjengelig, bør PBKDF2 eller scrypt brukes i stedet. Og til slutt, hvis ingen av de ovennevnte er tilgjengelige, bruk bcrypt. Hashes i seg selv er også usikre. For eksempel er identiske passord ensbetydende med identiske hasher - dette gjør hash-oppslagstabeller til en effektiv måte å knekke mange passord samtidig på. I stedet bør du lagre den saltede hashen. Et salt er en streng som legges til passordet før hashing - bruk et forskjellig (tilfeldig) salt for hver bruker. Saltet er en offentlig verdi, så du kan lagre dem sammen med hashen i databasen. Se her for mer informasjon om dette. Dette betyr at du ikke kan sende brukeren de glemte passordene (fordi du bare har hashen). Ikke tilbakestill brukerens passord med mindre du har autentisert brukeren (brukerne må bevise at de er i stand til å lese e-poster som sendes til den lagrede (og validerte) e-postadressen).

Sikkerhetsspørsmål

Sikkerhetsspørsmål er usikre - unngå å bruke dem. Unngå å bruke dem. Alt et sikkerhetsspørsmål gjør, gjør et passord bedre. Les DEL III: Bruk av hemmelige spørsmål i @Jens Rolands svar her i denne wikien.

Øktinformasjonskapsler

Etter at brukeren har logget inn, sender serveren en øktinformasjonskapsel til brukeren. Serveren kan hente brukernavn eller id fra informasjonskapselen, men ingen andre kan generere en slik informasjonskapsel (TODO forklare mekanismer). Informasjonskapsler kan kapres: De er bare like sikre som resten av klientens maskin og annen kommunikasjon. De kan leses fra harddisken, sniffes i nettverkstrafikken, stjeles ved hjelp av et cross-site scripting-angrep, phishing fra en forgiftet DNS slik at klienten sender informasjonskapslene sine til feil servere. Ikke send vedvarende informasjonskapsler. Informasjonskapsler bør utløpe når klientøkten avsluttes (nettleseren lukkes eller domenet forlates). Hvis du ønsker å autologinere brukerne dine, kan du angi en vedvarende informasjonskapsel, men den bør være forskjellig fra en informasjonskapsel for hele økten. Du kan sette et ekstra flagg om at brukeren er automatisk pålogget og må logge inn på ekte for sensitive operasjoner. Dette er populært blant shoppingsider som ønsker å gi deg en sømløs, personlig shoppingopplevelse, men som samtidig ønsker å beskytte de økonomiske opplysningene dine. Når du for eksempel besøker Amazon, viser de deg en side som ser ut som om du er logget inn, men når du skal legge inn en bestilling (eller endre leveringsadresse, kredittkort osv.), ber de deg om å bekrefte passordet ditt. Finansielle nettsteder som banker og kredittkort har derimot bare sensitive data og bør ikke tillate automatisk pålogging eller en lavsikkerhetsmodus.

Liste over eksterne ressurser

- Dos and Don'ts of Client Authentication on the Web (PDF)](http://pdos.csail.mit.edu/papers/webauth:sec10.pdf) 21 siders akademisk artikkel med mange gode tips.

- Ask YC: Beste praksis for brukerautentisering Forumdiskusjon om emnet

- You're Probably Storing Passwords Incorrectly Introduksjonsartikkel om lagring av passord

- Diskusjon: Kodeskrekk: You're Probably Storing Passwords Incorrectly](http://news.ycombinator.com/item?id=55660) Forumdiskusjon om en Coding Horror-artikkel.

- Aldri lagre passord i en database! Nok en advarsel om lagring av passord i databasen.

- Passordknekking Wikipedia-artikkel om svakheter ved flere hashmetoder for passord.

- Nok med regnbuetabellene: Hva du trenger å vite om sikre passordordninger Diskusjon om regnbuetabeller og hvordan man kan forsvare seg mot dem, og mot andre tråder. Inkluderer en omfattende diskusjon.

Først vil jeg ta forbehold om at dette svaret ikke er det beste svaret på akkurat dette spørsmålet. Det bør definitivt ikke være det beste svaret!

Jeg går videre og nevner Mozillas foreslåtte BrowserID (eller kanskje mer presist Verified Email Protocol) i den hensikt å finne en oppgraderingsvei til bedre tilnærminger til autentisering i fremtiden.

Jeg vil oppsummere det på denne måten:

- Mozilla er en ideell organisasjon med verdier som passer godt til å finne gode løsninger på dette problemet.

- Realiteten i dag er at de fleste nettsteder bruker skjemabasert autentisering.

- Skjemabasert autentisering har en stor ulempe, nemlig økt risiko for phishing. Brukerne blir bedt om å oppgi sensitiv informasjon i et område som kontrolleres av en ekstern enhet, i stedet for et område som kontrolleres av brukeragenten (nettleseren).

- Siden nettlesere er implisitt pålitelige (hele ideen med en brukeragent er å handle på vegne av brukeren), kan de bidra til å forbedre denne situasjonen.

- Det som først og fremst hindrer fremskritt på dette området, er deployment deadlock. Løsninger må brytes ned i trinn som hver for seg gir en viss inkrementell fordel.

- Den enkleste desentraliserte metoden for å uttrykke en identitet som er innebygd i internettinfrastrukturen, er domenenavnet.

- Som et andre nivå for å uttrykke identitet, administrerer hvert domene sitt eget sett med kontoer.

- Formen "account

@domene" er kortfattet og støttes av en lang rekke protokoller og URI-ordninger. En slik identifikator er selvfølgelig mest universelt anerkjent som en e-postadresse. - E-postleverandører er allerede de facto de primære identitetsleverandørene på nettet. Dagens rutiner for tilbakestilling av passord lar deg vanligvis ta kontroll over en konto hvis du kan bevise at du kontrollerer kontoens tilknyttede e-postadresse.

- Verified Email Protocol ble foreslått som en sikker metode, basert på offentlig nøkkelkryptografi, for å effektivisere prosessen med å bevise overfor domene B at du har en konto på domene A.

- For nettlesere som ikke støtter Verified Email Protocol (for øyeblikket alle), tilbyr Mozilla en shim som implementerer protokollen i JavaScript-kode på klientsiden.

- For e-posttjenester som ikke støtter Verified Email Protocol, gjør protokollen det mulig for tredjeparter å opptre som et pålitelig mellomledd som bekrefter at de har verifisert en brukers eierskap til en konto. Det er ikke ønskelig å ha et stort antall slike tredjeparter; denne muligheten er kun ment som en oppgraderingsvei, og det er langt å foretrekke at e-posttjenestene selv sørger for disse bekreftelsene.

- Mozilla tilbyr en egen tjeneste som fungerer som en slik betrodd tredjepart. Tjenesteleverandører (dvs. Relying Parties) som implementerer Verified Email Protocol, kan velge å stole på Mozillas påstander eller ikke. Mozillas tjeneste verifiserer brukernes kontoeierskap på vanlig måte ved å sende en e-post med en bekreftelseslenke.

- Tjenesteleverandører kan selvsagt tilby denne protokollen som et alternativ i tillegg til andre autentiseringsmetoder de måtte ønske å tilby.

- En stor fordel ved brukergrensesnittet som etterstrebes her, er "identitetsvelgeren". Når en bruker besøker et nettsted og velger å autentisere seg, viser nettleseren et utvalg av e-postadresser ("personlig", "jobb", "politisk aktivisme" osv.) som brukeren kan bruke til å identifisere seg overfor nettstedet.

- En annen stor fordel for brukergrensesnittet som etterstrebes som en del av dette arbeidet, er å hjelpe nettleseren til å vite mer om brukerens økt - først og fremst hvem de er logget inn som for øyeblikket - slik at den kan vise det i nettleserens krom.

- På grunn av systemets distribuerte natur unngår det innlåsing til store nettsteder som Facebook, Twitter, Google osv. Enhver person kan eie sitt eget domene og dermed fungere som sin egen identitetsleverandør.

Dette er ikke strengt tatt "skjemabasert autentisering for nettsteder". Men det er et forsøk på å gå fra den nåværende normen med skjemabasert autentisering til noe sikrere: nettleserstøttet autentisering.