Ce este Active Directory Domain Services și cum funcționează?

Aceasta este o Canonic Întrebare despre Serviciile de Domeniu Active Directory (AD DS).

Ceea ce este Active Directory? Ce face și cum funcționează?

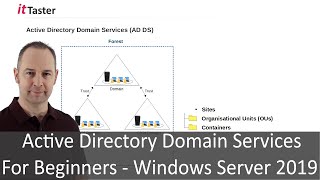

Cum este Active Directory organizat: Pădure, Domeniu de Copil, Copac, Site-ul, sau OU

Mă aflu explica unele dintre ceea ce presupune o cunoaștere comună despre asta aproape zilnic. Această întrebare va fi, sperăm, va servi ca un canonic întrebare și răspuns pentru cele mai de bază Active Directory întrebări. Dacă simțiți că vă puteți îmbunătăți răspunsul la această întrebare, vă rugăm să editați departe.

Ce este Active Directory?

Serviciile de Domeniu Active Directory este Microsoft's Directory Server. Acesta oferă autentificare și mecanismele de autorizare, precum și un cadru în care alte servicii conexe poate fi desfășurată (AD Certificatul de Servicii, AD Federalizate Servicii, etc). Este o LDAP compatibil bază de date care conține obiecte. Cele mai frecvent utilizate obiecte sunt utilizatori, computere, și grupuri. Aceste obiecte pot fi organizate în unități organizaționale (Ou) de către orice număr de logică sau de afaceri are nevoie. Obiecte de Politică de grup (Gpo) pot fi legate de Ou pentru a centraliza setările pentru diverși utilizatori sau calculatoare dintr-o organizație. Când oamenii spun "Active Directory" ele sunt de obicei referindu-se la "Servicii de Domeniu Active Directory." este important să rețineți că există și alte Active Directory roluri/produse, cum ar fi Servicii de certificare, Servicii de federalizare, Lightweight Directory Services, Servicii de Administrare a Drepturilor, etc. Acest răspuns se referă în special la Serviciile de Domeniu Active Directory. Ce este un domeniu și ce este o pădure?

O pădure este o limita de securitate. Obiecte separate în păduri nu sunt capabili de a interacționa cu alte fiecare, cu excepția cazului în care administratorii de fiecare pădure a crea un trust între ele. De exemplu, o Întreprindere cont de Administrator pentru domain1.com, care este în mod normal cea mai privilegiată cont de o pădure, va trebui, nu permisiuni la toate într-un al doilea pădure numitdomain2.com, chiar dacă aceste păduri există în același LAN, cu excepția cazului în care există o încredere în loc. Dacă aveți mai multe disjuncte unități de afaceri sau aveți nevoie pentru a separa securitatea granițelor, ai nevoie de mai multe păduri. Un domeniu este un management de frontieră. Domenii fac parte dintr-o pădure. Primul domeniu într-o pădure este cunoscut sub numele de pădurea rădăcină de domeniu. În multe întreprinderi mici și mijlocii, organizații (și chiar unele mari), veți găsi doar un singur domeniu într-o singură pădure. Rădăcina de pădure domeniu definește default namespace pentru pădure. De exemplu, dacă primul domeniu într-o nouă pădure este numitdomain1.com atunci, care este rădăcina de pădure domeniu. Dacă aveți o nevoie de afaceri pentru un copil de domeniu, de exemplu - un birou din Chicago, s-ar putea numi copilul domeniu "chi". De FQDN a copilului de domeniu ar fi chi.domain1.com. Puteți vedea că copilul domeniu's nume a fost precedat de pădure domeniu rădăcină's nume. Acest lucru este de obicei cum funcționează. Puteți avea disjuncte spații de nume în aceeași pădure, dar care's un întreg separat de viermi pentru un alt timp.

În cele mai multe cazuri,'ll doriți să încercați și de a face tot ce este posibil pentru a avea un singur ANUNȚ domeniu. Aceasta simplifică gestionarea și versiunile moderne ale AD face foarte ușor de a delega controlul bazat pe OU, care diminueaza nevoia de domenii de copil.

Am numele meu de domeniu ce vreau, nu?

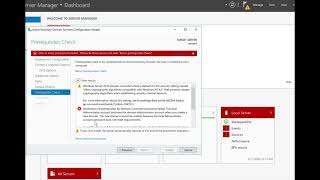

Nu chiar. dcpromo.exe, instrument care se ocupă de promovarea unui server de la un DC e't idiot-proof. Nu să iei decizii proaste cu cei de denumire, astfel încât să acorde o atenție la această secțiune dacă nu sunteți sigur. (Edit: dcpromo este deprecated în Server 2012. Folosi Instala-ADDSForest PowerShell cmdlet-ul sau de a instala AD DS din Server Manager.)

Mai întâi de toate, don't folosi făcut Tld-uri de genul .locale, .lan, .corp, sau orice alte prostii. Aceste Tld-urile sunt nu rezervate. ICANN este de vânzare Tld acum, deci mycompany.corp că're folosind azi ar putea de fapt să aparțină cuiva mâine. Dacă dețineți mycompany.com, atunci cel mai inteligent lucru este sa folosesti ceva de genul internal.mycompany.com " sau " ad.mycompany.com de interne AD nume. Dacă utilizațimycompany.com` ca un extern solubil-ul, ar trebui să evitați să utilizați că, în calitate de interne AD nume la fel de bine, din moment ce'll end up cu un split-brain DNS.

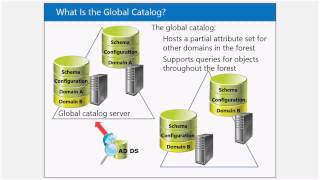

Controlere de domeniu și Cataloage Globale

Un server care raspunde la autentificare sau autorizare a cererilor este un Controler de Domeniu (DC). În cele mai multe cazuri, un Controler de Domeniu va organiza o copie a Catalog Global. Un Catalog Global (CV) este un set parțial de obiecte în toate domenii într-o pădure. Este direct căutate, ceea ce înseamnă că cross-domain interogările pot fi, de obicei, efectuate pe un GC fără a avea nevoie de o recomandare de la un DC in domeniu țintă. Dacă DC este interogat pe port 3268 (3269 dacă utilizați SSL), apoi GC este interogate. Dacă port 389 (636 dacă utilizați SSL) este interogat, apoi un standard LDAP interogare este utilizat și obiecte existente în alte domenii de activitate care pot necesita o recomandare. Atunci când un utilizator încearcă să vă conectați la un computer care este conectat la AD ajutorul lor AD acreditările, sărate și distribuit de utilizator și parola sunt trimise la DC, atât pentru contul de utilizator și calculator contul de logare. Da, înregistrările de pe computer prea. Acest lucru este important, pentru că dacă se întâmplă ceva cu contul de computer în AD, ca și cum cineva resetează contul sau șterge-l, s-ar putea obține o eroare care spune că o relație de încredere nu't există între computer și de domeniu. Chiar dacă acreditările de rețea sunt bine, calculatorul nu mai de încredere pentru a vă conecta la domeniu. Controler De Domeniu Disponibilitatea Referă

Am auzit "am un Controler Primar de Domeniu (PDC) si vreau sa instalez un Backup Domain Controller (BDC)" mult mai frecvent că mi-ar plăcea să cred. Conceptul de PDCs și BDCs murit cu Windows NT4. Ultimul bastion pentru PDCs a fost într-un Windows 2000 tranziție modul mixt de ANUNȚURI, atunci când ați avut încă NT4 DCs apropiere. Practic, dacă nu're justificative 15+ ani montați că nu a fost niciodată modernizate, chiar nu't au o PDC sau un BDC, trebuie doar două controlere de domeniu. Mai multe DCs sunt capabile de a răspunde la solicitările de autentificare de la diferiți utilizatori și computere simultan. Dacă nu reușește, atunci ceilalți vor continua să ofere servicii de autentificare fără a fi nevoie pentru a face un "primar" ca tine ar fi trebuit să facă în NT4 zile. Cel mai bine este practica de a avea ** cel puțin două DCs pe domeniu. Aceste DCs amândoi ar trebui să dețină o copie a GC și ar trebui să fie atât serverele DNS care dețin o copie a Active Directory Integrat zone DNS pentru domeniul dvs., precum și. Roluri FSMO

"Deci, dacă nu există PDCs, de ce există o PDC rolul pe care doar un singur DC poate avea?" Am auzit de multe ori. Există o PDC Emulator rol. L's diferit de a fi un PDC. În fapt, există 5 Flexible Single Master Operations roluri (FSMO). Acestea sunt, de asemenea, numit Operațiunile de Master roluri la fel de bine. Cei doi termeni sunt interschimbabili. Ce sunt ei și ce fac ei? Bună întrebare! Cele 5 roluri și funcția lor sunt: Domain Naming Master - Există doar un singur Domain Naming Master pe pădure. The Domain Naming Master asigură că, atunci când un domeniu nou este adăugat la o pădure în care acesta este unic. Dacă serverul care deține acest rol este offline, ai castigat't fi capabil de a face modificări la ANUNȚUL de nume, care include lucruri cum ar fi adăugarea de noi domenii de copil. Schema de Master - Nu este doar o Schema Operațiunilor de Master într-o pădure. Acesta este responsabil pentru actualizarea Schema Active Directory. Sarcini care necesită acest lucru, cum ar fi pregătirea de ANUNȚURI pentru o nouă versiune de Windows Server funcționează ca un DC sau instalarea de Schimb, nevoie de Schema modificări. Aceste modificări trebuie să fie făcut de la Schema Master. Maestru de infrastructură - Nu este un Maestru de Infrastructură pe domeniu. Dacă aveți doar un singur domeniu în pădure, nu't într-adevăr nevoie să vă faceți griji despre asta. Dacă aveți mai multe păduri, atunci trebuie să vă asigurați că acest rol nu este deținut de un server care este, de asemenea, un GC titularului, cu excepția cazului în fiecare DC din pădure este un GC. Maestru de infrastructură este responsabil pentru a face sigur că cross-domain referințele sunt manipulate în mod corespunzător. Dacă un utilizator într-un domeniu este adăugat la un grup într-un alt domeniu, maestru de infrastructură pentru domeniile în cauză asigurați-vă că acesta este gestionat în mod corespunzător. Acest rol nu va funcționa corect dacă este pe un catalog global. SCĂPA de Master - Relative ID-ul Master (Master RID) este responsabil pentru emiterea piscine RID DCs. Există o SCĂPA de master pe domeniu. Orice obiect într-un domeniu AD are o unic Identificator de Securitate (SID). Aceasta este alcătuită dintr-o combinație de domeniu de identificare și un raport de identificare. Fiecare obiect într-un anumit domeniu are același domeniu de identificare, astfel încât relative identifier este ceea ce face obiecte unice. Fiecare DC are o piscină de relativă Id-uri de a utiliza, astfel încât atunci când asta DC creează un obiect nou, se adaugă un RID care nu a't folosit încă. Deoarece DCs sunt emise de non-se suprapun piscine, fiecare RID ar trebui să rămână unic pentru durata de viață a domeniului. Atunci când un DC ajunge la ~100 Inlatura lăsat în piscină, se solicită o nouă piscină din SCĂPA de master. Dacă SCĂPA de master este offline pentru o perioadă extinsă de timp, de creare obiect poate să nu reușească. PDC Emulator - în cele din Urmă, vom ajunge la cel mai larg înțeles greșit rolul de a-le pe toate, PDC Emulator rol. Există un Emulator PDC pe domeniu. Dacă există o autentificare a eșuat tentativa, aceasta este transmisă la PDC Emulator. Emulatorul PDC funcții ca "tie-breaker" dacă parola a fost actualizat pe un DC și n't încă reprodusă la alții. Emulatorul PDC este, de asemenea, server-ul care controlează timpul de sincronizare de pe domeniu. Toate celelalte DCs traducerea lor timp de la PDC Emulator. Toti clientii traducerea lor timp de la DC care au logat pentru a. L's important ca totul să rămână în termen de 5 minute unul de altul, în caz contrar Kerberos pauze și când se întâmplă asta, toată lumea plânge. Cel mai important lucru de reținut este faptul că serverele pe care aceste roluri rula pe nu este stabilit în piatră. L's, de obicei banal pentru a muta aceste roluri în jurul valorii de, astfel încât în timp ce unele DCs fac puțin mai mult decât alții, dacă se duc în jos pentru perioade scurte de timp, de obicei, totul va funcționa în mod normal. Dacă ei're în jos pentru o lungă perioadă de timp, l's ușor de transparent transfer de roluri. L's mult mai frumos decât NT4 PDC/BDC zile, deci vă rugăm să nu mai spun că ai DCs prin aceste nume vechi. :) Deci...cum DCs schimb de informații, dacă acestea pot funcționa independent unul de celălalt?

Replicare, desigur. În mod implicit, DCs care aparțin aceluiași domeniu în aceleași site-ul va copia datele de la fiecare alte la 15 secunde. Acest lucru face sigur că totul este relativ până la data de. Există unele "de urgență" evenimente care declanseaza imediat replicare. Aceste evenimente sunt: Un cont este blocat de prea multe încercări de conectare, o modificare a domeniului sau parola de blocare a politicilor, LSA secret este schimbat, parola este schimbat pe un DC's computerul cont, sau RID rolul de Master este transferat la un nou DC. Oricare din aceste evenimente va declanșa imediat o replicare eveniment. Modificările parola se încadrează undeva între urgente si non-urgente și sunt tratate în mod unic. Dacă un utilizator's, parola este schimbat pe DC01 și un utilizator încearcă să se conecteze la un computer care este autentificarea împotriva DC02 înainte replicarea apare, tu'd aștepta la asta, nu-i așa? Din fericire, asta nu't se întâmple. Să presupunem că există, de asemenea, un al treilea DC aici numit

DC03care deține PDC Emulator rol. Când DC01este la curent cu utilizatorul's parolă nouă, că schimbarea este imediat replicat laDC03, de asemenea,. Când te-autentificare încercare pe DC02nu,DC02 atunci înainte, care de autentificare încercare de aDC03, care verifică faptul că este, într-adevăr, bine, și logon este permis. Las's vorbim despre DNSDNS este esențială pentru funcționarea corespunzătoare a AD. Oficial Microsoft linie de partid este că orice server DNS poate fi folosit dacă este configurat corect. Dacă încercați și de a folosi BIND pentru a găzdui AD zone,'re mare. Serios. Stai cu ajutorul de ANUNȚURI Integrate zone DNS și utilizarea condiționată sau global transportoare pentru alte zone, dacă trebuie. Clienții dumneavoastră toți ar trebui să fie configurat pentru a utiliza ANUNȚUL servere DNS, astfel încât acesta's important să avem redundanță aici. Dacă aveți două DCs, le rula DNS și configurarea clienților de a utiliza ambele dintre ele pentru numele de rezoluție. De asemenea,'re de gând să doriți să vă asigurați că, dacă aveți mai mult de un DC, că ei nu't lista ei înșiși în primul rând pentru DNS rezoluție. Acest lucru poate duce la o situație în care ele sunt pe un "de replicare insula" în cazul în care acestea sunt deconectate de restul AD replicare topologie și nu se poate recupera. Dacă aveți două servere

DC01 - 10.1.1.1 " și " DC02 - 10.1.1.2, atunci lor DNS server listă ar trebui să fie configurat astfel: Server: DC01 (10.1.1.1) DNS Primar - 10.1.1.2 secondary DNS - 127.0.0.1 Server: DC02 (10.1.1.2) DNS Primar - 10.1.1.1 secondary DNS - 127.0.0.1 OK, asta mi se pare complicat. De ce nu vreau să folosesc ANUNȚURI, la toate?Pentru că odată ce știi ce ai de're face, viața devine infinit mai bine. AD permite centralizarea de utilizator și computer management, precum și centralizarea de acces la resurse și de utilizare. Imaginați-vă o situație în cazul în care aveți 50 de utilizatori într-un birou. Dacă ai vrut fiecărui utilizator de a avea propria lor de conectare pentru fiecare calculator, tu'd trebuie să configurați 50 de conturi de utilizator locale pe fiecare PC. Cu AD, trebuie doar să făcut cont de utilizator o singură dată și se poate conecta la orice PC pe domeniul implicit. Dacă ai vrut să se întărească securitatea,'d trebuie sa faci este de 50 de ori. Un fel de coșmar, nu? De asemenea, imaginați-vă că aveți o partajare de fișiere pe care doriți doar jumătate din acei oameni pentru a ajunge la. Daca're nu folosesc AD, ai'd fie nevoie de a reproduce numele de utilizator și parolele de mână pe server pentru a da acces fără niciun efort, sau'd trebuie să facă un cont comun și să dea fiecărui utilizator numele de utilizator și parola. Un fel înseamnă că știi (și trebuie să actualizeze în mod constant) de utilizatori' parole. Altă cale înseamnă că nu ai nici o pistă de audit. Nu e bine, nu? Ai, de asemenea, capacitatea de a utiliza Politica de Grup atunci când aveți AD înființat. Politica de grup este un set de obiecte care sunt legate de OUs care a defini setările pentru utilizatori și/sau computere în acele OUs. De exemplu, dacă doriți să-l facă, astfel încât "Oprirea" e't pe meniul start pentru 500 de laborator Pc-uri, puteți face acest lucru într-un singur cadru în Politica de Grup. În loc de a petrece ore sau zile configurarea corectă intrările de registry de mână, puteți crea un Obiect de Politică de Grup o dată, link-ul este corect OU sau Ou, și nu trebuie să te gândești din nou. Există sute de Gpo care poate fi configurat, și flexibilitatea de Politică de Grup este unul dintre principalele motive pentru care Microsoft este atât de dominant în piața enterprise.

Notă: Acest răspuns a fost fuzionat în această cauză la o altă întrebare, care a întrebat despre diferențele între păduri, domenii de copil, copaci, site-uri, și mult mai Costisitoare. Acest lucru nu a fost scris inițial ca un răspuns la această întrebare specifică.

Pădure

Doriți să creați o nouă pădure atunci când ai nevoie de o limita de securitate. De exemplu, ați putea avea o rețea de perimetru (DMZ) pe care doriți să gestionați cu ANUNȚURI, dar nu't vrei interne de ANUNȚURI disponibile în perimetrul de rețea, din motive de securitate. În acest caz, ar trebui să creați o nouă pădure pentru că zona de securitate. Ați putea dori, de asemenea, această separare dacă aveți mai multe entități care nu au încredere unul în celălalt - de exemplu, o corporație care cuprinde întreprinderi individuale care operează în mod independent. În acest caz, ar'd vreau ca fiecare entitate să aibă propria pădure.

Domeniu De Copil

Într-adevăr, nu't nevoie de ele mai mult. Acolo sunt câteva exemple bune de când ți-ai dori un copil domeniu. O moștenire motiv este că de parole diferite cerințe de politică, dar acest lucru nu mai este valabil, ca nu sunt cu granulație Fină Parola Politici disponibil din Server 2008. Ai nevoie doar de un domeniu de copil dacă aveți zone cu incredibil de slabă conectivitate de rețea, și doriți să reduceți drastic traficului de replicare - o navă de croazieră cu satelit de conectivitate WAN, este un bun exemplu. În acest caz, fiecare navă de croazieră poate fi propriul său copil domeniu, astfel încât să fie relativ de sine stătătoare în timp ce încă posibilitatea de a pârghie de beneficiile de a fi în aceeași pădure și alte domenii de la aceeași companie.

Copac

Aceasta este o minge ciudata. Noi copacii sunt utilizate atunci când doriți să mențină gestionarea beneficiilor de un singur pădure, dar au un domeniu într-un nou spațiu de nume DNS. De exemplu, corp.example.com poate fi rădăcina de pădure, dar ai putea avea ad.mdmarra.com în aceeași pădure, folosind un nou copac. Aceleași reguli și recomandări pentru domenii de copil se aplică aici - folosiți-le cu moderație. Ei're, de obicei, nu este necesar în moderne de Anunțuri.

Site-ul

Un site ar trebui să reprezinte fizice sau logice limita în rețea. De exemplu, sucursale. Site-uri sunt folosite pentru a selecta inteligent partenerii de replicare pentru controlerele de domeniu în diferite domenii. Fără a defini site-uri, toate DCs va fi tratată ca și cum acestea au fost în aceeași locație fizică și reproduce într-o topologie mesh. În practică, cele mai multe organizații sunt configurate într-un hub-and-spoke, în mod logic, astfel încât site-urile și serviciile ar trebui să fie configurat pentru a reflecta acest lucru.

Alte aplicații folosesc, de asemenea, site-Uri și Servicii. DFS foloseste pentru nume sesizări și replicare de selectare a partenerului. Exchange și Outlook folosi pentru a găsi "cel mai apropiat" catalog global pentru interogare. Domeniu-s-au alăturat calculatoare folosi pentru a localiza "cel mai apropiat" DC(s) să se autentifice. Fără acest lucru, replicare și autentificare trafic sunt ca în Vestul Sălbatic.

Unitate Organizațională

Acestea ar trebui să fie creat într-un mod care reflectă organizarea's nevoie pentru delegarea de permisiune și de politică de grup cerere. Multe organizații au un singur OU pe site-ul, pentru că acestea se aplică GPO în acest fel - asta e o prostie, pentru că se poate aplica GPO la un site la site-Uri și Servicii, precum și. Alte organizații separate OUs de departament sau funcție. Acest lucru are sens pentru mulți oameni, dar într-adevăr OU design ar trebui să răspundă nevoilor dumneavoastră și este destul de flexibil. Nu's nu "un mod de" să-l facă.

O companie multinațională poate fi de nivel superior OUs din America de Nord,Europa,Asia,America de Sud,Africa, astfel încât acestea pot delega privilegii administrative bazate pe continent. Alte organizații pot avea de nivel superior OUs de "Resursele Umane", "Contabilă", "de Vânzare", etc în cazul în care face mai mult sens pentru ei. Alte organizații au minim politica are nevoie și de a folosi un "plat" aspect cu doar Angajat Utilizatori " și " Angajat Calculatoare. Nu's cu adevărat nici un răspuns corect aici, l's ce îndeplinește compania ta's nevoile.