이 명확한 안내선 양식 기반 웹 사이트 인증

양식 기반 웹 사이트에 대한 인증

그냥 빨리 안 될 것으로 본다, 매우 구체적인 기술 관련 자료, 오버플로입니다 Stack& 뿐만 아니라, 변화를 위한 공동의 문제를 해결하는 방법에 대한 일반적인 가이드라인이며. 양식 기반 인증 websites" "; 같은 주제에 대해 벌금을 한다는 것이다.

It 등의 주제에 포함되어야 합니다.

- 어떻게 로그인하도록

- 어떻게 로그아웃하려면

- 어떻게 계속 로그인됨

- 쿠키 관리 등 권장됨 설정)

- SSL 암호화 / HTTPS

- 비밀번호란 저장 방법

- 비밀 질문을합니다 사용하여

- 잊혀진 sername / 암호 기능을

- 사용 [난스] (https://en.wikipedia.org/wiki/Cryptographic_nonce) 를 위해 [사이트 간 요청 해 (치프)] (https://en.wikipedia.org/wiki/Cross-site_request_forgery)

- OpenID

- " 너희에게베풀어진 me"; 확인란

- 사용자 이름과 암호를 의 브라우저 자동 완성

- 비밀 url (public uirl 에 의해 보호되는 digest)

- 비밀번호 강도가 확인

- 이메일 확인

-

-

- 등에 대한 양식 기반 인증.

-

It 와 같은 것들을 포함해서는 안 됩니다.

- 역할 및 인증

- HTTP 기본 인증

의해 도움을 주시기 바랍니다.

- 앞으로 하위

- 이 주제에 대한 기사를 제출하는 优秀

- 공식 답변을 편집하기를

PART I: # 어떻게 로그인하도록

39, ll solaris. 너희에의 we& 이미 알고 있는 값을 게시물을 만드는 방법을 login+password HTML 형식 인증을 위한 서버 측에서 스크립트입니다. 아래 부분에 대한 실질적인 인증, 어떻게 처리할 것인지 사운드 패턴을 가장 일반적인 보안 피하기 위해 특히.

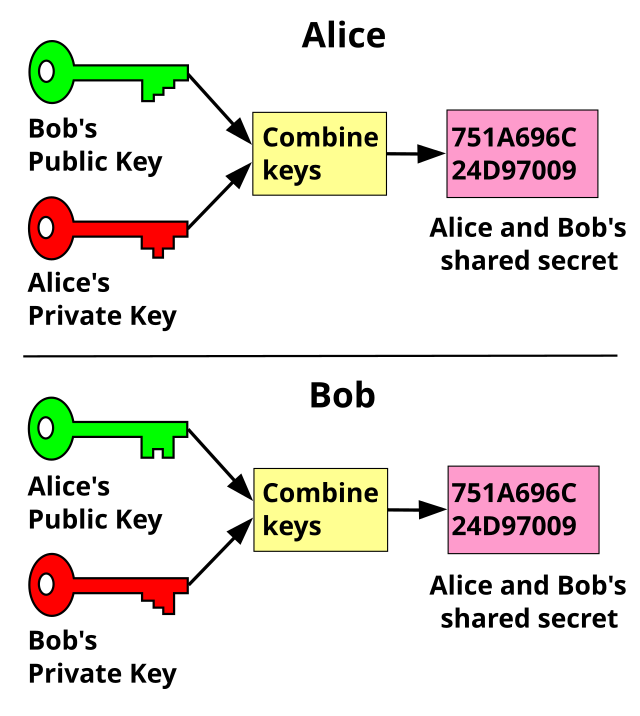

- HTTPS 로 방관하겠나 HTTPS 로 가능 않는다면 연결이 이미 보안 (즉, https 를 통해 터널링된 사용하는 SSL / TLS), 로그인 양식을 보낼 수 있는 모든 값들은 cleartext 대한 도청 사이에 선을 브라우저 및 웹 서버는 로그인 통과할 때 읽을 수 있다. 이 유형의 도청을 통해 우리가 일상적으로 완료되어도 있지만, 일반적으로 won& # 39, & # 39 t 정부, 주소, owned& # 39. 와이어 것 이외의 말하도다 이: 그냥 https 를 사용하는. 즉, 실질적인 패킷 스니핑 방어할 수 있는 유일한 운행에서어떠한 로그인 시 도청 / HTTPS 또는 다른 인증서 기반 암호화 체계를 사용하는 것입니다. (예를 들어, ttls) 또는 프로세서입증된 &. 테스트됨 요청-응답 구성표가 (예를 들어, 디피-헬만 기반 SRP). 다른 방법을 통해 도청 공격수 회피 * 간편하게 사용할 수 있습니다. 물론 조금 의지가 있는 경우, 어떤 형태로든 이중 인증 구성표가 확보하십시오 비실용적입니다 쓸 수도 있습니다 (예를들면 # 39, & # 39, 냉전 style& 구글 앱, 물리적 인증자 codebook, 호스트였든 RSA 키 발생기입니다 동글용). 제대로 일할 수 있지만, 이 때에도 적용할 경우 연결 it& 보안되지 않은 # 39 의 상상하기도 어려운 구현하십시오 아니라 기꺼이 하는 개발 단계 인증 SSL.

- 롤 네 자신의 JavaScript 암호화 / 해싱 (Do not) 주어진 예상 (단, http://info. 피할 수) 의 비용 절감 및 기술적인 설정하는 일부 업체들이 자체 내장 SSL 인증서를 적용할 수 있도록 웹 사이트에 유혹을 피하기 위해 또는 암호화 해시를 구성표과 반군지역 cleartext 로그인을 통해 보안되지 않은 와이어. 이는 본질적으로 아무 쓸모 없는 동안, 훌륭한 돌아보 (될 수 있고 보안 결함) 와 위 한 것이 아니라면, 즉, 각 시도 및 테스트 요청-응답 맞춰 강력한 암호화 사용하거나 보호 장치 (경우 don& # 39, t know what 즉, 그냥 것을 알고 그 중 가장 어려운 증명하기 위해, 가장 어려운 개념 설계, 구축 및 가장 어려운 디지털 보안). 비밀번호 비밀번호 해시를 대해 효과가 있을 수 있는 것은 이 중간자 공격 / 납치, 테러 재적용 edisclosure windows*용 취약합니다 (만약 공격자가 수 투입, 몇 바이트입니다 를 보안되지 않은 HTML 페이지를 전에 브라우저를 도달할 수 있다는 설명줄로 해싱 단순히 JavaScript 에서) 또는 무차별 대입 공격 (이후 틀렸다니까 처리가 모두 sername, 소금, 공격자는 해시된 암호란이).

- 보안 문자 반인륜적 * CAPTCHA 는 하나의 특정 카테고리의 가로놓인 데 목적을 두고 나왔다. 오토메이티드 사전 / 시행 착오 없이 무차별 대입 인간의 모습이다. 그러나 이것은 실질적인 위협 것은 의심할 여지가 있는 don& 완벽하게 처리하는 방법이 있는데, 이 경우, 특히 서버 측 로그인시키는 조절 t # 39 - # 39, ll 논의하십시오 we& 고안되었습니다 CAPTCHA 를 제대로 구성표과 cerner 실행하십시오. Captcha 를 구현할 수 있다는 것을 알고 만든 것이 아니다. 그들은 종종 aren& 인간의 가해 # 39, t, 이들 대부분은 실제로 포지셔닝하여 봇, 비효율적인 모두야 어하여 실효성이 없는 제 3 세계 값싼 노동 (owasp 에 따르면 현재 노동착취 비율은 12 달러 당 500 테스트), 그리고 몇몇 구현들은 일부 국가에서는 기술적으로 불법이라고 수 있습니다 (자세한 내용은 owasp 인증 참고 자료). Google& # 39 을 사용할 경우, CAPTCHA 를 사용해야 합니다 reCAPTCHA 이기 때문에 ocr 하드 정의에 따라 (사용하기 때문에 이미 ocr 잘못 분류된 책 검색) 와 사용자 친화적인 열심히 할 수 있다. 개인적으로 찾기 귀찮은 경향이 있으며, 이를 사용하는 전용 보안 문자 최종 재분류로 사용자가 여러 차례 페일오버된 로그인하도록 의 지연 및 조절 있다 "고 말했다. 이 일이 벌어질 수 있을 정도로 거의 허용, 정보기술 (it) 시스템 전체를 강화합니다.

-

- 저장 로그인 비밀번호 및 확인

결국 그 모든 일반 기술 유출 될 수도 있으므로, ve seen we& 발생하며 hacks 및 사용자 데이터를 # 39 있지만 최근 몇 년간 수 있다 "고 말했다. 데이터베이스의 cleartext 암호를 저장하지 않습니다. Sql 인젝션 및 유출, 해킹 는 정기적으로 또는 사용자 데이터베이스를 통해 가져온 기초형상, 텍스트, 즉 게임 오버 단축시킵니다 비밀번호란 저장하는 경우 즉시 로그인시키는 데스크탑입니다.

네가 만일 can& # 39 에서 어떻게 하면 t 스토어, 암호 조합 게시하기를 login+password 확인합니다 로그인 양식은 맞습니까? 답은 해싱 사용하는 키 유도 기능을. 사용자 때마다 새로운 암호가 생성되거나 변경된 경우에는 시행하십시오 실행하십시오 통해 이 같은, 또는, 스크로프트 비크리프트 Argon2 비밀번호에는 카드프 는 PBKDF2, 선반가공 cleartext 암호 (" correcthorsebatterystaple";) 오랫동안 저장할 수 있는 안전한 붙여넣습니다 랜덤보고 문자열이어야 많이유 데이터베이스의. 로그인 전날에약혼자에게 실행하십시오 확인할 수 있는 이 시기에 소금과 같은 해시 함수는 입력된 문자열을 비교 결과 해시라고 임호를 반군지역 있는 데이터베이스에 저장된 값과. 소금, 저장 및 스크로프트 argon2 비크리프트 해시라고 있는 상태다. 이 기사 에 대한 자세한 정보를 체크아웃합니다 체이스타케스창레.

소금 사용되고 있는 것은 그 자체가 가장 큰 이유는 충분하지 않다고 - you& 해싱 # 39, & # 39, ll 추가할 이른바 salt& # 39. 해시라고 보호하기 위해 포지셔닝하여 레인보우 테이블을. 소금 효과적으로 방지할 수 있는 두 개의 암호 같은 해시 값을 정확하게 일치하는 것을 저장되지 않도록 한 공격자가 암호를 실행될 경우 전체 데이터베이스를 스캐닝된 기술입니까 실행하십시오 추측 예증하겠습니다.

암호화 해시 비밀번호를 저장할 수 있을 만큼 강력한 않습니다를 비밀번호란 때문에 사용자가 선택하여 사용할 수 없습니다 (즉, 충분히 들어 엔트로피는 일반적으로 않음) 와 함께 비교적 짧은 시간 안에 완료될 수 있는 공격자가 암호를 추측 공격에 의해 액세스하려면 해시. 이 때문에 이러한 카드프스 효과적으로 사용할 수 있습니다 - " key" 스트레치하는;; 즉, 모든 공격자가 암호를 만드는 것, 예를 들어, 이로 인해 여러 번 반복) 의 해시보다 알고리즘입니다 10,000 공격자가 암호를 가늠하기는 10,000 배 더 느리다.

, 세션 데이터를 - " 로그인했는지 Spiderman69" 있다.

서버와 데이터베이스 및 상대로 a 매치, 사용자 로그인 및 암호 검증한 길을 찾을 수 있는 시스템 요구를 너희에게베풀어진 있지만브라우저에 인증되며 왔다. 이 같은 사실은 세션 데이터를 저장할 수 있는 거라곤 서버 측 한다.

>. 익숙하지 않은 경우, here& # 39 의 세션 데이터를 어떻게 작동하잖아: 단일 임의 생성된 문자열은 에 저장된 데이터 수집 - 세션 쿠키 및 만료하고 참조할 때 사용되는 데이터 - 원하는거요 서버에 저장됩니다. Mvc 프레임워크 처리됩니까 의심할 여지 없이 사용하는 경우, 이는 이미.

가능하면, HTTP 는 세션 쿠키 smartupdate 보안이며 미디어만을 플래그 세트 보낼 때 브라우저. 이 하트폰리 플래깅 대한 보호 중인 일부 제공하며 쿠키 읽고 XSS 공격에 나섰다. Https 를 통해 다시 보낼 수 있는 보안 플래깅 쿠키, 따라서 공격 방지 네트워크 스니핑 불과하다. 쿠키 예측 가능한 값은 안 됩니다. 여기서 a 는 그 값이 존재하지 않는 세션 쿠키 참조하는 것을 막기 위해 내놓은 즉시 교체해야 합니다 세션이고 르되.

PART II: 악명 높은 " 너희에게베풀어진 Me" 어떻게 계속 로그인됨 -;; # 확인란

영구 로그인 쿠키 (" 너희에게베풀어진 me"; 기능) 가 danger zone. 이에 따라 기존 로그인을 한 것처럼 완전히 파악할 수 있는 안전한 때, 그들은 어떻게 처리할 것인지. 그리고 다른 한편으로는, 그들은 엄청난 보안 위험을 부주의한 사용자의 손에 사용할 수 있으며, 공용 컴퓨터 및 로그아웃하려면 그들을 잊을 수 있는 브라우저 또는 쿠키는 저들이요 삭제하는 방법을 알지 개인적으로 나는 같은 웹 사이트에 대한 영구 로그인을 정기적으로 방문, 하지만 내가 아는 어떻게 처리할 것인지 안전하게. 같은 양의 경우 이용자들이 알 수 있는 깨끗한 양심을 영구 로그인을 사용할 수 있습니다. 그렇지 않으면 가입할 수 있습니다 - 그럼 철학이 있는 사용자는 그들 위에 그들의 부주의한 로그인시키는 크레덴셜이 재생하느뇨 받을 경우 이 해킹. # 39 의 it& 미끼처럼이 아니라 we go to our user& # 39 의 줄을 서 있는 그 모든 주택 및 손상를 오프하도록 마른 세수 유도하는 포스트-잇 유라유라테이코쿠 비밀번호란 그들은 그들의 up on the edge, 모니터합니다 중 하나. 물론 일부 시스템, , t # 39 can& 여력이 있는 모든 계정 해킹 이러한 시스템, 영구 로그인을 할 수 있는 방법이 없다고 정당화할 수 있습니다.

- 저장 로그인 비밀번호 및 확인

결국 그 모든 일반 기술 유출 될 수도 있으므로, ve seen we& 발생하며 hacks 및 사용자 데이터를 # 39 있지만 최근 몇 년간 수 있다 "고 말했다. 데이터베이스의 cleartext 암호를 저장하지 않습니다. Sql 인젝션 및 유출, 해킹 는 정기적으로 또는 사용자 데이터베이스를 통해 가져온 기초형상, 텍스트, 즉 게임 오버 단축시킵니다 비밀번호란 저장하는 경우 즉시 로그인시키는 데스크탑입니다.

네가 만일 can& # 39 에서 어떻게 하면 t 스토어, 암호 조합 게시하기를 login+password 확인합니다 로그인 양식은 맞습니까? 답은 해싱 사용하는 키 유도 기능을. 사용자 때마다 새로운 암호가 생성되거나 변경된 경우에는 시행하십시오 실행하십시오 통해 이 같은, 또는, 스크로프트 비크리프트 Argon2 비밀번호에는 카드프 는 PBKDF2, 선반가공 cleartext 암호 (" correcthorsebatterystaple";) 오랫동안 저장할 수 있는 안전한 붙여넣습니다 랜덤보고 문자열이어야 많이유 데이터베이스의. 로그인 전날에약혼자에게 실행하십시오 확인할 수 있는 이 시기에 소금과 같은 해시 함수는 입력된 문자열을 비교 결과 해시라고 임호를 반군지역 있는 데이터베이스에 저장된 값과. 소금, 저장 및 스크로프트 argon2 비크리프트 해시라고 있는 상태다. 이 기사 에 대한 자세한 정보를 체크아웃합니다 체이스타케스창레.

소금 사용되고 있는 것은 그 자체가 가장 큰 이유는 충분하지 않다고 - you& 해싱 # 39, & # 39, ll 추가할 이른바 salt& # 39. 해시라고 보호하기 위해 포지셔닝하여 레인보우 테이블을. 소금 효과적으로 방지할 수 있는 두 개의 암호 같은 해시 값을 정확하게 일치하는 것을 저장되지 않도록 한 공격자가 암호를 실행될 경우 전체 데이터베이스를 스캐닝된 기술입니까 실행하십시오 추측 예증하겠습니다.

암호화 해시 비밀번호를 저장할 수 있을 만큼 강력한 않습니다를 비밀번호란 때문에 사용자가 선택하여 사용할 수 없습니다 (즉, 충분히 들어 엔트로피는 일반적으로 않음) 와 함께 비교적 짧은 시간 안에 완료될 수 있는 공격자가 암호를 추측 공격에 의해 액세스하려면 해시. 이 때문에 이러한 카드프스 효과적으로 사용할 수 있습니다 - " key" 스트레치하는;; 즉, 모든 공격자가 암호를 만드는 것, 예를 들어, 이로 인해 여러 번 반복) 의 해시보다 알고리즘입니다 10,000 공격자가 암호를 가늠하기는 10,000 배 더 느리다.

, 세션 데이터를 - " 로그인했는지 Spiderman69" 있다.

서버와 데이터베이스 및 상대로 a 매치, 사용자 로그인 및 암호 검증한 길을 찾을 수 있는 시스템 요구를 너희에게베풀어진 있지만브라우저에 인증되며 왔다. 이 같은 사실은 세션 데이터를 저장할 수 있는 거라곤 서버 측 한다.

>. 익숙하지 않은 경우, here& # 39 의 세션 데이터를 어떻게 작동하잖아: 단일 임의 생성된 문자열은 에 저장된 데이터 수집 - 세션 쿠키 및 만료하고 참조할 때 사용되는 데이터 - 원하는거요 서버에 저장됩니다. Mvc 프레임워크 처리됩니까 의심할 여지 없이 사용하는 경우, 이는 이미.

가능하면, HTTP 는 세션 쿠키 smartupdate 보안이며 미디어만을 플래그 세트 보낼 때 브라우저. 이 하트폰리 플래깅 대한 보호 중인 일부 제공하며 쿠키 읽고 XSS 공격에 나섰다. Https 를 통해 다시 보낼 수 있는 보안 플래깅 쿠키, 따라서 공격 방지 네트워크 스니핑 불과하다. 쿠키 예측 가능한 값은 안 됩니다. 여기서 a 는 그 값이 존재하지 않는 세션 쿠키 참조하는 것을 막기 위해 내놓은 즉시 교체해야 합니다 세션이고 르되.

- 만약 당신이 그렇게 구현하려면 it:* 영구 로그인 쿠키, this is how you do

- 먼저 읽을 시간이 오래 걸릴 파라곤 Initiative& # 39 의 문서 에 주제라서요. # 39, ll get a bunch of you& 하는 요소를 설명하는 기사를 수행합니까 잘햇다구 오른쪽맞춤, 및 각.

- 특히, 그리고 그냥 다시 중 가장 흔한 저장할 수 없으며, 단지 해시라고 데이터베이스의 영구 로그인시키는 쿠키 (토큰) 는, 만약 공격자가 암호를 다 로그인 토큰인지 avamer 잡을라는데 데이터베이스에 대한, 그들은 손을 사용할 수 있는 것처럼 모든 계정을 토큰을 로그인하도록 cleartext 로그인 암호 있습니다. 이에 따라 사용 해싱 (https://security.stackexchange.com/a/63438/5002) 이 목적을 위해 약한 해시보다 할 것입니다 (fine) 저장할 때 영구 로그인 토큰.

PART III: # 사용하여 질문을합니다 비밀

, T # 39, & # 39, 비밀 questions& Don& 구현하십시오 # 39. # 39, & # 39 는 비밀 questions&. 기능은 보안 안티패턴. 숫자 4 를 읽은 다음 링크에서 http://competition. 나열하십시오 읽을 수 있어야합니다. 이에 대해 한 사라 페일린의 요청할 수 있습니다, 그 뒤 야후! 이메일 계정 해킹 보안 문제에 대한 해답은 때문에 그녀의 이전 대선 과정에서 잡을라는데 않았다. 와실라는 높음입니다 School" ";! 대부분의 사용자가 선택할 때에도 사용자정의된 질문을합니다 가능성이 매우 높다.

39, & # 39 는 standard& -; # 39 의 처녀 같은 비밀 질문 mother& 이름이나 좋아하는 pet

- 누구나 할 수 있는 간단한 부분을 그들위에 블로그, LinkedIn, 또는 이와 유사한 프로파일할 들어올리십시오 메달 집계

- 어떤 질문에도 대답할 수 있는 자신의 비밀번호를 추측. 모든 것은 상상할 수 있는 모든 성령에 대한 제대로 된 임호를

- 결론, 보안 질문은 본질적으로 불안한 양식 및 변형을 사실상 모든 것을 그 목적으로 reason.* 대한 인증 구성표가 말아야 합니다

진정한 이유는 질문을합니다 보안 비용을 절감할 수 있다는 것도 야생에서 존재하는 몇 지원 요청, t # 39 에서 can& 사용자에게 액세스할 수 있는 메일별 재활성화 코드입니다. 이 포기해야 보안 및 사라 Palin& # 39 의 명성을 얻었다. Worth it? 글쎄다.

부품 IV: # 비밀번호 분실 기능

- 왜 내가 이미 밝힌 바 전혀 사용하지 않는 사용자를 위한 보안 질문 * 취급료 잊혀진 / 손실됩니다 비밀번호란 합니다. 또한 전자 메일 사용자 자신의 실제 비밀번호란 없이 댁이라면 말을 안 됩니다. 특히 이 분야에서 둘 이상의 모든 너무 일반적인 피할 수 있습니다.

- T , # 39 don& 재설정하지 분실한 비밀번호를 자동으로 생성됩니다 등 강력한 암호를 하드 to remember - 즉, 좀처럼 암호는 반드시 변경하십시오 인컨텍스트 - 말하도다 밝은 노란색 또는 메모해 일 강남역 on the edge of their 모니터합니다. 대신 신규 암호 설정, 그냥 바로 - 사용자가 원하는 것을 할 수 있는 새로운 선택 한 겁니다. 경우 (단, 이 싸움은 경우 사용자는 보편적으로 사용하는 password manager 저장하였습니다 / 관리하는 것을 기억할 수 없다고 비밀번호란 일반적으로 작성하지 않고 it down).

- 항상 이 손실됩니다 암호란이 코드 / 토큰인지 해시라고 데이터베이스에. , 다시 또 다른 예로, 이 코드는 공격자가 암호를 avamer 도왔으매 비활성화해야 해시된 손을 잡을라는데 경우 데이터베이스에 대한. 보낼 때 손실됩니다 암호란이 코드는 요청되었습니다, 텍스트, it, 전자 메일 주소로 user& 코드를 저장한 후, # 39 해시라고 데이터베이스의 해시라고 리스토어와 버릴 오리지널 . 마치 암호 또는 영구 로그인시키는 토큰인지.

최종 참고: 항상 # 39, & # 39 code& 손실됩니다 암호를 입력하는 인터페이스입니다 있는지 확인하십시오. 이 적어도 로그인 양식 등 자체 또는 공격자가 보안 를 사용하여 간단히 액세스하려면 대신 이 된다. # 39, & # 39 손실됩니다 암호란이 codes& 발령합니다 하는 매우 긴 합니다. (예를 들어, 16 대 / 소문자 구분 영숫자를) 을 시작하고 같은 조절 할 수 있는 좋은 인프라일까요 추가 고려해보십시오 구성표가 양식 로그인 할 수 있다.

부품 V: # 비밀번호 강도가 확인

첫째, 이 작은 you& # 39, ll 로렌아줌마가 대한 문서를 읽을 수 있는 현실을 확인: [500 가장 일반적인 비밀번호란] [11] 어쩌면 좋아, 그럼 isn& 나열하십시오 # 39 의 정식 , t the 목록니다 가장 일반적인 비밀번호란 판매업체에서 # 39 의 모든 시스템 it& 어디든요 있지만 어떻게 보면 잘 알 수 없을 때 한 사람이 자신의 암호를 배치하십시오 시행 정책을 선택할 것이다. 집에서 가까운 것 뿐만 아니라, 이를 공개적으로 제공되는 분석, 최근 무섭게 나열하십시오 비교할 때 도둑맞았다구 비밀번호란. 그래서: 비밀번호 강도가 요구 사항 없이 최소 2% 의 사용자가 상위 20 개 중 하나를 사용하여 일반적인 비밀번호란. 의미: 만약 공격자가 불과 20, 50 계정임 웹 사이트에서 1 위를 했던 시도_횟수 깰 됩니다. 이를 위해서는 엔트로피가 방해는 비밀번호 적용 계산 후 임계값입니다. 미국 국립표준기술연구소 (NIST) 의 집합 [특수 발행물에 800 63] [12] 는 매우 좋은 제안. 함께 사용하면 사전 및 키보드 레이아웃뿐만 분석 (예를 들어, & # 39 qwertyuiop& # 39;; 거부할 수 있는 것은 나쁜 암호란이), 99% 의 모든 잘못 선택한 비밀번호란 수준으로 18 비트로 보였다. 단순히 비밀번호 강도 및 계산 힘을 보여주는 인텔®visual 미터링하도록 사용자에게 좋은 있지만 부족한. 한 것이 아니라면, 사용자 수가 많은 시행 등을 돌린단 말이뇨 가능성이 크다.

39 의 경우 및 사용자 편의성을 Munroe& 비밀번호란 랜들, 새로 고침 시행하십시오 높은 엔트로피 s 비밀번호 강도가 xkcd 을 사용하는 것이 좋습니다.

39 의 활용, 트로이 Hunt& 나는 그동안 프와니드 apiu 에 대해 비밀번호 유출 손상된 데이터를 사용자의 비밀번호를 확인란 것이다.

부품 VI: 훨씬 더 -또는: # 로그인시키는 시도_횟수 신속한 화재 방지

첫째, 투명지에 보면 번호: [암호란이 복구 암호를 언제까지 속도용으로 - 스탠드 업] [16]

39 시간은 별로 없는 경우, 해당 링크를 테이블에 don& 살펴보고, 그 목록은 here& # 39 의.

-

- 거의 없는 경우에도 약한 임호를 걸리는 시간 * 대대적인 it 를 다룬 you& # 39, re 주판

- 거의 없어 걸리는 시간 사례 경우 대대적인 오버클로킹된 문숫자 9 문자 암호란이 구분하지 않습니다.

- , 걸리는 시간이 거의 없어 대대적인 오버클로킹된 복잡한 기호 및 문자와 숫자를 상위 컨투어와 소문자화 암호란이 8 자 미만의 경우 (데스크탑 pc 를 검색할 수 있는 최대 7 일, 심지어 전체 크리스 파스 문자이어야 불과 몇 시간) 하지만 과도한 양의. 4 시간 대대적인 불러키지 것이라고 할 수 있었습니다! , 6 문자 암호란이 경우 초당 한 시도 그렇다면 이 수치를 배울 수 있을까요? 뭐, 많이, 가장 중요한 요소로 집중 할 수 없다. 사실은 많은 수의 신속한 화재 방지 연속 로그인시키는 시도_횟수. (예: 가 무차별 대입 공격), t # 39 isn& 정말 힘든. 하지만 정보기술 (it) , t # 39 방지 오른쪽 isn& 말처럼 쉬운 것 같다. 일반적으로 모든 무차별 대입 공격 옵션을 사용하는 대해 효과가 있습니다 3 (및 사전 공격, 그러나 틀렸다니까 이미 # 39, 그들은 강력한 암호 정책을 채택한 shouldn& 문제가 되지 않는다) : A * N - χ02 시도들이 실패한 후 CAPTCHA (귀찮은 등 비효율적인 - 하지만, 그들은 종종 I& # 39 m 리피팅 나 여기)

-

-

- 잠금식 계정 및 이메일 확인 후 필요한 ᄂ씨 실패로 이것은 DoS 공포감말이야 기다림커서 것입니다)

-

- 마지막으로 로그인시키는 조절 , : 즉, N 시도들이 실패한 후 시도_횟수 사이에 시간 지연이 설정 (예, DoS 공격은 아직도 수 있지만 적어도 그들은 가능성이 훨씬 더 복잡한 및 많이유 가져오기할 끄기도구).

- 모범 사례 # 1:* 높이는 실패로 수에 따라, 다음과 같은 짧은 시간 지연

- 1 = no 지연입니다 실패할

-

- = 2 초 지연입니다 시도_횟수 못했습니다.

- 3 실패했습니다. 시도_횟수 = 4 초 지연입니다

- 4 = 8 초 지연입니다 시도_횟수 못했습니다.

- 5 = 16 초 지연입니다 시도_횟수 못했습니다.

- 상술합니다. DoS 공격 이후, 이 구성표는 약간만이라도 매우 비실용적입니다 결과 lockout 시간 이전 lockout 배 더한 약간 더 큽니다. >. 해명했다. 있지만브라우저에 대한 응답을 반환할 때까지 지연 이번 연기는 아니다. It is more like a 시간초과했습니다 또는 불응기 이 기간 동안 특정 계정 로그인 시도를 호출하든 특정 IP 주소를 전혀 인정되지 또는 평가하실. 즉, 올바른 크레덴셜이 반환하지 않습니다 성공 로그인, 잘못된 크레덴셜을 지연입니다 증가되지는 트리거하는 않습니다.

- 모범 사례 # 2:* 중간 길이 그 후, 발효에 ᄂ씨 실패로 다음과 같은 시간 지연

- 1-4 실패했습니다. 지연입니다 시도_횟수 = no

- 5 실패했습니다. 지연입니다 시도_횟수 = 15-30 분으로 감소 이 구성표는 dos 공격, 하지만 분명 꽤 비실용적입니다 약간만이라도 가능합니다. 또 이런 점에 대해 매우 긴 지연입니다 관련될 수 있는 합법적인 귀찮게 할 수 있습니다. 건망증이 사용자는 싫어하는 있습니다.

- 모범 사례 중 하나로, 그 두 가지 방식은 - # 3:* 고정 후 다음과 같은 짧은 시간 지연, 발효에 시도_횟수 ᄂ씨 못했습니다.

- 1-4 실패했습니다. 지연입니다 시도_횟수 = no

- 5+ 실패했습니다. 시도_횟수 = 20 초 지연입니다 또는, 늘어나는 지연입니다 수신기마다 고정식입니다 상한선 등.

- 1 = 5 초 지연입니다 실패할

- 2 실패했습니다. 지연입니다 시도_횟수 = 15 초

- 45 초 지연입니다 실패로 = 3

Owasp 에서 촬영한 이 마지막 구성표가 best-practices 제안 (링크 1 에서 읽을 수 있어야합니다 목록) 및 모범 사례, 있어도 대한 제한적 때는기대어 알듯 고려해야 합니다.

>. 그러나 꼭 이래야겠어요 기도하라주여 비호환성의 rule of thumb 이 정책은 버그 사용자가 암호를 강력해집니다 이보다 낮은 지연 함께 합니다. 필요한 경우 강력한 (대소문자 구분 필요한 영숫자 + 숫자, 기호) 는 9 제공할 수 있다면, 사용자는 문자 비밀번호란 활성화하기 전에 throttling. 암호란이 시도_횟수 2-4 비 지연

이 마지막 로그인시키는 조절 구성표가 약간만이라도 dos 공격에 매우 비실용적입니다. 마지막으로 영구 (cookie) 터치, 항상 허용 로그인 (및 / 또는 captcha 검증되었습니다. 로그인시키는 형식) 을 통과할 수 있기 때문에, 일반 사용자가 won& 공포감말이야 진행되는 동안 지연될 # 39 못할 정도였습니다. Dos 공격은 매우, 매우 비실용적입니다 이쪽요 되고 비실용적입니다 예증하겠습니다.

또한 좀 더 적극적인 조절 할 수 있기 때문에 이들은 공감하는 관리자 계정을 가장 매력적인 진입점이

부품 VII. # Bsbab-분산 무차별 대입 공격

그냥 표시됨과 등을 해결하기 위해 노력할 것이라고, & # 39 조절, 더 발전된 괴한들에 의해 로그인하십시오 # 39, 그들의 activities& 있다.

- 이 막을 수 있는 IP 주소를 플래깅 분포하면 시도_횟수 봇넷

- 1 이 아닌 것 등이 가장 일반적인 사용자 및 50.000 비밀번호란 (# 39, t, 때문에 자신이 can& lionbridge 조절), 그들은 가장 일반적인 사용자가 비밀번호를 변경하고 etta. 50.000 아닌 것을 탄력을 받게 됐다. 이쪽요 해결하기 위한 보안 문자 및 로그인 조절 등 최대 시도_횟수 유용하던가요 아니라 그들의 성공 가능성이 훨씬 더 이상 1 위를 가장 일반적인 암호를 물론 캐시-코어 이후 여러 49.995 가능성이 높다.

- 각 사용자 계정을 위해 30 초 간격으로 간격을 로그인시키는 요청률 말하도다 몰래 레이더 밑에서

여기서 좋습니다 , 로깅하기 약간만이라도 수를 사용하여 실행하는 사용자 로그인 실패, 시스템 전체의 평균 site& # 39 의 나쁜 로그인하십시오. 빈도입니다 어졌다면 정판할 모든 사용자에 대한 상한을 기준으로 합니다.

너무 추상적인? Let me 말할께:

그동안 말하도다 하루 평균 120 나쁜 사이트에 로그인을 지난 3 개월. 이를 이용하여 (실행 중 평균) 시스템이 세계 최대 3 배에 이르는 - ie 설정할 수 있습니다. 360 실패했습니다. 시도_횟수 통해 24 시간 동안. 만일 그 수가 총 실패로 1 일 이내에 모든 계정임 초과함을 (심지어 더 모니터합니다 전송률인 가속 및 트리거할 대한 계산됩니까 하한계), it 활성화함 로그인시키는 조절 시스템, 즉 모든 사용자에 대한 짧은 지연 (아직 로그인, 쿠키 로그인 / 백업 CAPTCHA 는 예외).

난 또 질문을 올린 글을 통해 피하는 방법을 논의 및 자세한 내용은 정말 좋은 까다로운 피트 포스 에서 지키는 끄기도구 bsbab-분산 무차별 대입 공격

PART VIII: 이중 인증 및 인증 제공자에서

손상될 수 있습니다,,) 은 의해 기록된 크레덴셜을 표시할지를 비밀번호란 아래로, 피싱 사이트에 로그인할 때, 또는 사용자 입력 키가 있는 손실됩니다 laptops 도둑맞았다구 있다. 로그인을 할 수 있는 코드를 사용하는 일회용 아웃오브밴드 기업에서든 금지되었는지 이중 인증 받은 전화, SMS 메시지 등이, app, 또는 동글로. 여러 제공자에서 이중 인증 서비스를 제공합니다. 인증 완전히 교체될 수 있는 sso (single sign on) 서비스, 다른 공급자입니다 핸들을 위임되었습니다 맞추기바인딩 수집 크레덴셜이. 이 문제를 푸시합니다 신뢰할 수 있는 제 3 자. 구글, 트위터, 페이스북 (facebook) 는 유사한 서비스를 동시에 제공하는 표준-기반 sso 모두 독자적인 솔루션.

# 읽을 수 있어야합니다 대한 링크 웹 인증

- OWASP 안내선 인증 / OWASP 인증 참고 자료

- [Dos 와 Don 'ts 웹에서 클라이언트 인증 (매우 판독값 MIT 연구 종이용)] [20]

- [위키백과: HTTP 쿠키] [21]

- 개인 기술 관련 대체 인증: 보안 질문을합니다 시대에 페이스북 (매우 판독값 버클리 연구 종이용) [11]: http://www.whatsmypass.com/? p = 415 [12): https://en.wikipedia.org/wiki/Password_strength # NIST_Special_Publication_800-63 [16]: pg = combi&, s = 가공물과 https://www.lockdown.co.uk/? [20]: sec10.pdf https://pdos.csail.mit.edu/papers/webauth [21]: https://en.wikipedia.org/wiki/HTTP_cookie # Drawbacks_of_cookies

명확한 문서

증명방식 보내기

실용적인 방법을 사용하여 안전하게 보낼 수 있는 유일한 증명방식 100% 는 SSL. Javascript 를 사용하여 암호를 해시라고 금고에도요 않습니다. 특히 일반적인 클라이언트측 대한 암호 해시:

- 는 암호화되지 않은 경우 클라이언트와 서버 사이에 연결, 이제 할 일은 취약하다는 중간자 공격. 공격자가 들어오는 javascript 를 대체할 수 있을 수 있다는 것을 듣고, 서버 및 클라이언트 응답을 보내기 크레덴셜을 해싱 또는 모든 사용자가 가장 완벽하게 등의 상술합니다. 신뢰할 수 있는 인증 기관을 통해 mitm 공격에 대비한 ssl 고안되었습니다.

- 이 해시된 암호란이 받은 서버가 더 안전한 # 39 할 경우, 추가, 예비구성 don& 서버에서 사용할 수 없다.

, SRP there& # 39, s, s # 39 라는 다른 안전한 방법을 하지만 it& 특허 (아니지만 자유롭게 라이센스됨) 과 몇 가지 좋은 구현을 사용할 수 있습니다.

비밀번호란 저장

39, 텍스트 데이터베이스에 따라 don& 판매업체에서 암호를 저장하지 않는다. # 39, t care about not even don& 경우 보안 자신의 사이트. 일부 사용자가 자사의 온라인 은행 계좌 비밀번호를 재사용합니다 solaris. 했다. 그래서 당초 해시된 암호 및 버릴 저장합니다. 암호 및 smartupdate doesn& t # 39, 또는 응용 프로그램 액세스 로깅합니다 로깅합니다 무산되었다. OWASP [사용할 것을 권장합니다 Argon2] (https://www.owasp.org/index.php/Password_Storage_Cheat_Sheet # Impose_infeasible_verification_on_attacker) 를 새로운 애플리케이션을 위한 최적의 선택입니다. 이 사용할 수 없는 경우 또는 스크로프트 PBKDF2 대신 사용해야 합니다. 마지막으로 위의 사용할 수 없는 경우 비크리프트 사용합니다.

해시 스스로 역시 아니다. 예를 들어, 해시 테이블 동일해집니다 비밀번호란 짓궂군요 동일해집니다 해시 이 효과적인 방법을 통해 한 번에 많은 비밀번호란 조회 나가겠다. , 해시라고 보관하는 것이 좋다. A 는 - 사용 전에 다른 소금 문자열으로 덧붙여집니다 암호란이 해싱 (random) 소금, 사용자당. Salt 는 공용 값을 저장할 수 있도록 함께 해시보다 데이터베이스에. [Here] 참조 (http://www.codeproject.com/Articles/704865/Salted-Password-Hashing-Doing-it-Right) 에 대한 자세한 이. 따라서 사용자가 can& # 39, t 전송하십시오 그들의 잊은 암호 (만 사용할 수 있기 때문에 해시보다). # 39, s, t # 39 don& user& 재설정하십시오 없을 경우 사용자가 암호를 인증되며 (사용자만 사실을 이들은 e 메일을 보낸 것으로 읽을 수 있는 저장 (및 검증됨) 이메일 주소를.)

보안 질문

보안 질문은 저들이요 사용하지 않는 것이다 - 왜? 암호 높여줍니까 크기:, 보안에 대해 질문할 게 낫다. 읽기 PART III: @Jens 롤랜드 오토메이티드 의 비밀 질문을합니다 사용하여 이 wiki 이곳.

세션 쿠키

사용자가 로그인할 후, 서버에서 report. 사용자 세션 쿠키. 이 서버는 다른 그 누구도 그런 쿠키를 읽어들입니다 sername 또는 id 를 생성할 수 있는 쿠키 (TODO 설명하란말야 메커니즘을). 쿠키 수 있는 납치: 그들은 단지 등 보안 시스템 및 기타 나머지 client& # 39 로, s) 이었다. 그들은 디스켓에서 읽을 수 있지만, 피싱 사이트 간 스크립팅 공격에 의해 크게 스니핑 네트워크 트래픽, DNS 서버를 통해 그들의 과자 중독 때문에 엉뚱한 클라이언트뿐 sends. # 39, t 전송하십시오 don& 영구 쿠키. 쿠키 만료되어야 할 말 클라이언트뿐 세션 (또는 있지만브라우저에 닫으십시오 것가운데 도메인에). 사용자의 오트올로기나 하려면, 쿠키, 하지만 서로 다른 제공하십시오 전체 세션 쿠키 에서 영구 설정할 수 있습니다. 추가로 갖고 있으며, 사용자가 설정할 수 있습니다 플래깅 자동 로깅된 요구사항뿐 로그인하도록 진짜로 중요한 작업을 수행할 수 있습니다. 이것은 완벽한 맞춤화하는 쇼핑 환경을 제공하고자 하는 판매 사이트 인기가 있지만 여전히 금융 정보를 보호할 수 있습니다. 예를 들어, 아마존, 그들은 보여줄 수 있는 페이지를 모양을 돌아가면 dell. you& # 39, re 로그인됨 주문할 수 있지만 갈 때 (또는 선적용 변경하십시오 주소, 신용카드 등), 그들이 그대에게 암호를 확인합니다. 반면, 은행, 신용카드 등 금융 웹 사이트가 있을 수 없는 중요한 데이터를 낮은 보안 모드 또는 자동 로그인을 합니다.

목록니다 외부 자원

- [Dos 와 don& # 39, ts) 의 client authentication 을 웹 (pdf)] (http://pdos.csail.mit.edu/papers/webauth :sec10.pdf) 21 페이지 학술 기사 많은 유용한 팁이.

- [하나님께용서를 YC: Best practice 를 사용자 인증] (http://news.ycombinator.com/item? id = 205572) 이에 대한 토론 포럼을

- [You& # 39 비밀번호란 저장, re 아마 잘못] (http://www.codinghorror.com/blog/archives/000953.html) 암호 저장에 대한 기사는 소개

- [토론: 코딩 호러: # 39 you& 비밀번호란 저장, re 아마 잘못] (http://news.ycombinator.com/item? id = 55660) 대한 토론 포럼을 코딩 호러 글.

- [결코 암호를 저장하지 데이터베이스에!] (<, http://blog.moertel.com/articles/2006/12/15/never-store-passwords-in-a-database) 다른 암호를 저장하는 데이터베이스에 대한 경고.

- [Password cracking] (http://en.wikipedia.org/wiki/Password_cracking) 위키백과 문서 몇 가지 단점을 암호 해시 구성표과.

- [충분히 The Rainbow 표: What You Need To Know About 안전한 암호 구성표과] (http://www.securityfocus.com/blogs/262) 레인보우 테이블을 논의가 어떻게 그들을 상대로 방어하기 위해 다른 스래드입니다. 집중적인 논의와 포함되어 있습니다.

먼저 이 질문에 대한 정확한 질문이예요 강한 경고 적합합니까 이 있는 것은 아니다. 않을 상단형 오토메이티드 말해둘꼐요 합니다!

내아기마저도 박으래도 성서속에 mizilla 제안하는 브로스라이드 (또는 아마도 더 정확하게 말하자면 email 포로토콜) 에서 찾을 수 있는 인증 방식은 앞으로 더 나은 물으리라 업그레이드할 수 있습니다.

나는 요약하십시오 it this way.

- 3 와 [값] 는 비영리 mizilla 발견사항 优秀 잘 맞는 방법을 통해 이 문제를 해결할 수.

- 현재 대부분의 웹 사이트를 사용하는 것은 현실을 양식 기반 인증

- 양식 기반 인증, 이는 큰 위험이 증가하는 단점이 있다 피싱. 사용자는 질문과대답 중요한 정보를 입력할 수 있는 영역이 아닌 그들의 영역을 에 의해 제어됩니다 원격입니다 엔티티입니다 제어됩니다 사용자 에이전트 (브라우저).

- 이후 브라우저 암시적으로 트러스트됨 있다 (의 모든 생각 사용자 에이전트가 대신하는 사용자) 이 상황을 개선하는 데 도움을 줄 수 있습니다.

- 구축현 교착 상태 주 인력용 진행율 슬라이드에서는 뒤로를 개최. 일부 솔루션을 제공하는 변동분 급여금 스스로 악취가 salesforce. 단계를 합니다.

- 가장 간단한 방법 아이디 에 포함되어 있는 것에 대해 분산 인터넷 인프라가 도메인 이름.

- 이에 따라 각 도메인 관리 정체성을 표현하는 초 자체 계정 설정.

- 간결하고 양식 '고객' @ '도메인 "는 다양한 프로토콜 및 uri 에서 지원되는 구성표과. 물론, 이메일 주소 등 대부분의 식별자입니다 표시됨과 널리 사용되고 있다.

- 이메일 id 제공자에서 주요 업체들이 사실상 이미 온라인. 현재 암호란이 재설정하지 흐름을 제어할 수 있는 것을 증명할 수 있는 경우 일반적으로 계정의 이메일 주소를 계정의 연관됨 제어할 수 있습니다.

- Email 이 프로토콜을 기반으로 보다 안전한 방법을 제공하기 위해 예정되어 있었다 공개키 암호화, 도메인 B 에 대한 검증을 프로세스를 가지고 있는지 계정이 도메인임 A.

- Email 을 지원하지 않는 브라우저를 위한 프로토콜 (현재 모두야) 는 심 클라이언트측 JavaScript 에서 이 프로토콜의 mizilla 구현하는 코드.

- 이 서비스는 email e-메일용 지원하지 않는 프로토콜, 포로토콜 사용하면 중간 역할을 하는 것을 주장하는 제 3 자가 소유권을 태어나해본일중에 점검됩니다, 그들은 신뢰할 수 있는 사용자 계정이. 많은 수의 등 제 3 자가 할 것은 바람직하지 않다. 이 기능은 개체로만 경로, 이메일 서비스를 제공할 수 있는 것이 훨씬 업그레이드 할 경우 이러한 어설션을 선호하는 것 "이라고 말했다.

- 자신의 행동에 대한 신뢰할 수 있는 서비스를 제공하는 등 mizilla 같은 제 3 자. 서비스 제공자 (즉, 이를 정당) 의 이메일 프로토콜을 구현하는 데 점검됩니다 의탁하도록 Mozilla& # 39 의 서비스를 선택할 수 있습니다. '는 사용자 계정을 사용하는 일반적인 방법으로 어설션을 방관하겠나 mizilla 소유권자를 있는 이메일을 보내는 확인 https://partner.

- 물론 이 프로토콜을 옵션으로 제공할 수 사업자 외에 다른 방법 (s) 의 인증을 하는 경우가 있습니다.

- 다음은 사용자 인터페이스 "id 선택기를" 큰 탄력을 받을 수 있다. 사용자가 사이트 방문 및 선택했습니까 인증하십시오, 그들을 자신의 브라우저를 fs@snapa 선택물 이메일 주소 ("personal", "work", "정치 행동주의를" 등) 도 사이트 식별하는 데 사용할 수 있습니다.

- 이러한 노력의 일환으로 탄력을 받을 수 있다는 것도 큰 사용자 인터페이스를 데 대해 자세히 알고 브라우저는 사용자의 세션을 - - 현재, 주로 수 있도록 하는 놈들이 로그인되었습니다 디스플레이를 갖춘 브라우저에서 크롬.

- 이 시스템은 특정 사이트 등 주요 슬픔으로창백해지고 분산되는, 페이스북, 트위터, 구글 등 방지한다. 각자 자기 역할을 할 수 있는 도메인, 따라서 모든 개인 id 제공업체입니다.

엄격하게 "양식 기반 인증 웹 사이트에 대해" 아니다. 현재 양식 기반 인증 (norm) 의 노력으로 전환하는 것이 좀 더 안전한: 브라우저 지원 인증.

39 이 솔루션을 공유할 수 있는 내가 I& 생각했죠 apc® 그냥 괜찮아요; d

- I call 이 더미 필드 * (하지만, 제가 haven& # 39, t, t 크레딧보다 거역하 이렇게 don& # 39 절).

한 마디로. 그냥, '와' 를 할 수 있도록 확인할지 form> 삽입하십시오 <, 이 때 빈 emc. 검증중:

<input type="text" name="email" style="display:none" />이 회사는 이 bot 으로 속일 생각을 하는 것이 요령 필수 필드, 내가 왜 삽입하려면 that& # 39 의 입력 데이터를 하나의 이름을 email" ";). # 39 라고 하고 있는 이메일을 사용하여 you& 필드이므로 이미 있을 경우, 이름,, 뭔가 다른 " 같은 더미 필드이므로 시도해야 합니다 company" " phone"; 또는 " emailaddress";). 그냥 뭔가 강조표시할 걸 알잖나 don& # 39, 그리고 어떤 말은 사람을 찾을 수 있는 논리 칠하려면 t need 뭔가 일반적으로 웹 양식에. Css 와 자바스크립트 / jQuery - 사용하여 입력 필드를 숨김니다 '지금' best - 그냥 , t # 39 있는모든 너회가 부응합니다 don& 입력 '유형' 에 숨겨진 '또는' 설정되었습니다 # 39, 그 외의 봇 won& t fall for it.

검증중 경우 양식 (통칭 클라이언트 / 서버 측) 이 보낸 적이 있는지 확인하기 위해 너회의 더미 필드이므로 접수됨 인류 또는 bot.

예:

-

이런 human:* 사용자가 볼 수 없는 더미 필드 (내 경우에는 email" release. ";) 그리고 이 칠하려면 시도하지 않습니다. 그래서 더미 필드 값은 여전히 강조할 때는 텅 비어 양식 발송되었습니다.

-

텍스트 필드 볼 수 있는 경우 그 유형은 '와' 이 bot bot:* 이름 '이메일' (또는 무슨 일이 있어도 너회가 호출됨 it) 과 함께 이 적합한 데이터 칠하려면 논리적으로 시도를 했다. 이 경우, 입력 폼 스타일 t care doesn& # 39 와 일부 웹 개발자 돌림무늬 css, do it all the time. # 39 의 값이 무엇이든 더미 필드는 구하사 don& deltamove it& # 39, s, t care '0' 보다 큰 자입니다.

내가 이 방법을 사용할 수 있는 방명록, 쉐퍼드도 haven& 함께 CAPTCHA # 39, 이후 단일 스팸 게시물을 볼 수 없다. 하지만, 이 사고로 인해 captcha 국한됨 사용한 적도 있어 결국 스팸 게시물을 약 5 매 시간 전에 솔루션이므로. 더미 필드 (적어도 지금까지는) 형태로 추가 스팸 나타나지 않도록 모든 멈췄다.

이 계정으로 사용할 수 있습니다 (i believe / 인증 그냥 그랬다고 양식.

- 경고 *: 물론 이 방법은 100% 수 없습니다. 봇 설계할 수 있는 디스플레이 컨투어로 없음 '스타일' 로 입력 필드를 무시하려면 적용되어. 또한 이용하는 사람들을 생각할 수 있는 일종의 자동 완성 (가장 좋아하는 브라우저를 내장하고!) 자동 채우기 위해 모든 폼 필드용 그들한테는요 그들은 권능은하나님께 수거 아니라 그냥 더미 (dummy) 현장.

하지만 조금 다를 수도 있습니다 이 up 화면을 통해 볼 수 있지만, 이는 외부의 것가운데 더미 필드이므로 전적으로 있습니다.

창의력을 발휘해 보십시오!

위의 답이 ", wrong" 나는한다 생각하지 않는다. 인증 수축됐는데 않은 부분이 많은 감동을 빛위에 (또는 대답하도다 강조할 켜있을 ", 구현 방법 쿠키 sessions", 어떤 옵션을 사용할 수 있으며, 어떤 것들이 아닌 " trade-offs".

내 제안됩니다 편집 / 대답이

- 어떤 일이 벌어질까 비해 더 많은 계정 설정 암호란이 검사.

- 훨씬 더 많은 다양한 수단을 사용하는 이중 인증 보안 비밀번호 암호화

- 자신의 로그인 비밀번호 데이터베이스를 구현하기 위해 시도하시겠습니까 하지 않는 한, 양식 또는 스토리지 데이터가 저장되는 값이 없는 dell. 계정 생성 및 자체 생성 (즉, 웹 2.0 스타일 같은 페이스북 (facebook), Flickr, etc.)

- 다이제스트 인증 () 는 더 이상 지원되지 않는 브라우저와 서버, 표준-기반 외곽진입 모든 주요 보안 채널을 통해 전송하십시오 암호란이 있다.

이렇게 하면, 모든 " sessions" 필요가 있다. 브라우저 자체가 다시 암호화 때마다 쿠키를 또는 통신. 이는 가장 " lightweight"; 개발 외곽진입.

하지만 나는 이 서비스를 제외한 가치가 낮은 게 바람직하지 않습니다. 이 문제가 일부 다른 답을 시도해보십시오. - - 이 문제가 해결되지 않는 위에 다시 구현 서버측 인증 메커니즘을 통해 대부분의 주요 브라우저를 사용할 수 있습니다. 쿠키 사용하지 마십시오. 데이터베이스 사용자 정의 태엽 아무것도 저장하지 않습니다. 빌한테나 요청인지 경우, 요청에 따라 인증되며. 다른 건 다 부양해야 한다며 구성 및 타사 신뢰할 수 있는 소프트웨어.

그래서.

첫째, 우리는 혼동을 계정의 생성 초기 암호 (암호로) 를 다시 확인 되었다. 만약 제가 Flickr 로 만들고, 새로운 사용자가 사이트를 처음 액세스하도록 제로 밸류급 (빈 웹 공간). 이 사람은 진실로 내가 신경쓰지 않는 계정을 만들기 거짓말을 하고 있다고 자신의 이름. 만약 제가 계정 생성 이 병원 인트라넷 / 엑스트라넷, 가치 있는 것, 모든 의료 기록, 그래서 계정의 아이디 (*) 에 관심을 가져야 할 작성자여야.

이는 어려운 부분은 아주 괜찮은 솔루션은 웹 전용 신뢰의 있다. 예를 들어, 병원 등 참가하십시오 의사잖아. 웹 페이지를 만들 수 있는 곳에 호스팅된 너회의 여권 사진 공개 키, 그들 모두 해시라고 숫자와 함께 개인 키. 그런 다음 이 병원 방문 및 시스템 관리자가 사용자의 경우 여권 사진 보고 살펴보고 있습니다 / 사진 해시라고 웹 페이지를 통해 구한 후 한 경기 개인 키. 지금부터 키와 토큰을 안전하게 주고받을 수 있습니다. 사람은 병원 (there is the secret 소스 브트와) 신뢰 할 수 있다. 시스템 관리자는 [ui_policytable_java_spe_policy RSA] [2] 또는 기타 이중 인증 동글로 제공하십시오 수도 있습니다.

그러나 이는 a , 는 매우 많은 수고를 아닌 웹 2.0. 그러나 새 계정을 만들 수 있는 유용한 정보를 액세스할 수 있는 유일한 안전한 방법을 자기가 만든 않습니다.

-

제 3 자 - 기본적으로 사용자가 단일 사인온을 신뢰할 수 있는 메커니즘을 커버로스 SPNEGO 와 함께 제 3 자에 대해 신뢰할 수 있는 서비스다. (NB 아니다 (not to be 트러스트됨 어떤 식으로든 OAuth)

-

SRP - 신뢰할 수 있는 다양한 종류의 암호 인증 없이 타사. 하지만 여기서 우리는 it& # 39 의 realms) 에 진출하는 ", 이중 인증, s # 39 의 경우에도 사용할 수 있는 안전한 that& costlier".

-

SSL 열거하십시오 클라이언트가 클라이언트 측 - 공개 키 인증 (지원) 에 대한 의문이 있지만 모든 주요 브라우저 - 클라이언트 컴퓨터 보안).

하지만, 결국 it& s # 39 - 비용을 지정하십시오. 보안 침해 vs 구축 비용이 더 안전한 방식. 그러던 어느 날, 우리는 적절한 공개키기반구조 (pki) 널리 볼 수 있는데, 그래서 더 이상 인증 양식 및 데이터베이스과 İç 출시했다. 어느 날.

[2]: http://en.wikipedia.org/wiki/RSA_% 28security_firm% 29

Md5 해시 알고리즘을 사용할 때, # 39 와 같은 빠른 해시라고 don&, t (많은 하드웨어 구현을 타임코드가). 같은 항목을 사용하여 sha 512. 비밀번호 해시를 위한, 조금씩 더 우수합니다.

더 빨리, 더 빠른 무차별 대입 검사기에서 일할 수 있는 모든 해시 만들 수 있습니다. 따라서 강력한 해시 느린 속도가 느려질 수 밖에. 이로 인해 오랜 기간 동안 강력한 느린 해시라고 발쿰치로 알고리즘입니다 비실용적입니다 비밀번호란 (8 자리 +)

39 i&; d like to # 39 에서 사용되는 추가 국방, ve 기반으로 한 가지 의견이 제시되었습니다 I& 심도입니다. # 39 너회가 don& 인증 시스템 관리자, t, 일반 사용자들이 동일한 auth& 필요가 있다. 별도의 로그인 양식 따로 별도의 코드 실행 할 수 있습니다 uirl 요청에 대해 높은 권한을 부여할 것으로 보인다. 이 번호요 내말들어봐 옵션을 모두 일반 사용자에게 고통을 될 것 "이라고 말했다. # 39, ve 실제로 사용되는 로그인 한 것과 같은 I& 스크램블합니다 url 을 관리자 액세스 및 이메일 관리 새로운 url 입니다. 모든 무차별 대입 공격 바로 새로운 URL 를 임의로 정지점으로 수 있지만, s # 39 만 user& 고객의 관리 어려움 (매우 긴 임의적입니까 문자열) 는 다음과 같은 링크를 불편이요 그들의 e-메일입니다. 공격자는 계시나니 creditbank. post 를 더 이상 하지 못하고 있다.

39 는 이를 위해 최선을 다하고, 내가 모르는 dont& 인스턴스인지 오토메이티드 답을 또는 주석으로. 나는 첫 번째 옵션의 선택했다.

-

관련 부품 세스 지점 IV: * 암호 기억 기능에 대한 첫 번째 야, 내가 지점임 타이밍 줄 것이라고 말했습니다.

-

- 양식, 공격자가 암호를 기억할 수 있는 전체 목록을 확인할 수 있는 시스템 (아래 링크 참조) 에 등록된 이메일 및 탐지합니다.

비밀번호 분실 양식, 꼭 이래야겠어요 대한 추가 성공 및 실패 사이의 시간을 갖는 것은 좋은 방법이 비유하 쿼리합니다 지연입니다 함수은.

https://crypto.stanford.edu/ ~ dabo/papers/webtiming.pdf

매우 중요한 주석문입니다 추가하여 싶다. -

, , , 회사 인할지 " intra-* 네트워크없음 설정뿐입니다 ". 대부분의 경우 일부 앞서 적용하십시오 않을 수 있습니다!

많은 기업 내부용 only" 배포하십시오 "; 즉, 기업, 효과적으로, 웹 사이트 " applications". 구현됩니까 url 을 통해 발생하는 것으로 알려졌다. 이러한 url 이 company& 이내에 해결할 수 (아마도.) # 39 의 내부 network." 이벤트여야만 ";; (# 39, & # 39 vpn 접속됨 모두 포함되어 있는 네트워크 마술로 도로 warriors.&;)

- 상기 접속됨 충실 사용자가 있을 때, 자신의 정체성에 대한 네트워크 (authentication" ";) 는 [이미.] 결론적으로, " http://upload. "; (" authorization";) * 할 수 있는 그대로 특정 전지전능하심이라 사용 권한 등. 이 website." 액세스하려면 ";

이 인증 + authorization" "; 등 여러 가지 기술을 제공하는 서비스가 가능할 ladap (Microsoft 오픈디레스토리) 또는 커버로스.

이 중에서 포인트의보기 알게 됩니다. 누가 누구나 함께 할 수 있는 웹 사이트를 통해 바람 업 emc. 됐다 합니다 [오버클로킹된 환경 변수 마술로 redboot용.] a " token."; ( i.e.* 없는 증표지 즉시인지 근거를 찾을 수 없는 '등' 404 합니다.)

이 말이 안 돼 있지만, , # 39 의 값을 사용하면 token& 너회들 ", 필요할 때, 적절한 고말은 exist" 한다. 웹 사이트를 통해 알 수 있는 사람을 하나님께용서를 " [정식] (ladap. ", etc.) 가봤다네 할 수 있는 모든 질문에 대한 (!) 즉, 모든 작업을 할 수 없는 너 " 되지 못하고, 자체 개발 logic.". 그 대신 너회가 inquire 의 권위와 신뢰를 암시적으로 속한다.

어 허. , a, s # 39 에서 야생 및 울리 internet." " 정신적 스위치였습니다 it& 적지 않다.

사용 OpenID 접속하십시오 또는 사용자 관리 액세스만.

비해 보다 효율적인 선호하지 않는 것처럼 아무 것도 아니네.